”溯源图“ 的搜索结果

版本:Ubuntu 18.04.6 x86-64注意:虚拟机需要至少8g运存,SPADE才可以顺利运行由于SPADE下载安装略有小困难,所以下面是一个安装好SPADE的虚拟机镜像,可自取链接:...

一.背景知识1.什么是APT攻击?APT攻击(Advanced Persistent Threat,高级持续性威胁) 是利用先进的攻击手段对特定目标进行长期持续

溯源(Provenance)这个概念在安全领域已经被广泛的使用了很长的一段时间[2*],包括用于保护数据库完整性等,在这里我们说的溯源图主要是指系统对象之间交互关系的溯源关系图(System-level Provenance Graph),如...

基于溯源图的APT攻击检测方法优化python实现源码(毕设项目).zip基于溯源图的APT攻击检测方法优化python实现源码(毕设项目).zip基于溯源图的APT攻击检测方法优化python实现源码(毕设项目).zip基于溯源图的APT攻击检测...

本篇文章是关于溯源图(provenance graph)压缩系统LEONARD的介绍,该系统首次将AI模型运用到溯源图压缩领域,获得了良好的效果。该系统理解起来其实十分清晰移动,本文会梳理该方法的脉络以及我个人的一些思考。提示...

毕业设计 基于Python溯源图的APT攻击检测方法源码+部署文档+全部数据资料(优秀项目).zip毕业设计 基于Python溯源图的APT攻击检测方法源码+部署文档+全部数据资料(优秀项目).zip毕业设计 基于Python溯源图的APT...

本项目是demo,内含说明书以及环境搭建教程,代码注释清晰。

终端溯源图构建工具SPADE

毕业设计-基于溯源图的APT攻击检测方法优化

2023年华中科技大学毕业设计-基于溯源图的APT攻击检测方法优化.zip

1.引言 2.处理手段 2.1 溯源图集过滤 ...2.2.溯源图的构造 3.数据集 4.评估方法 5.思考与展望 6.参考文献 [1] D.Moreira, A.Bharati, J.Brogan, A.Pinto, M.Parowski, K.W.Bowyer, P.J.Flynn, A.Rocha,...

基于区块链技术的跨境电商产品溯源.pdf

SPADE的安装过程及遇到问题的解决。

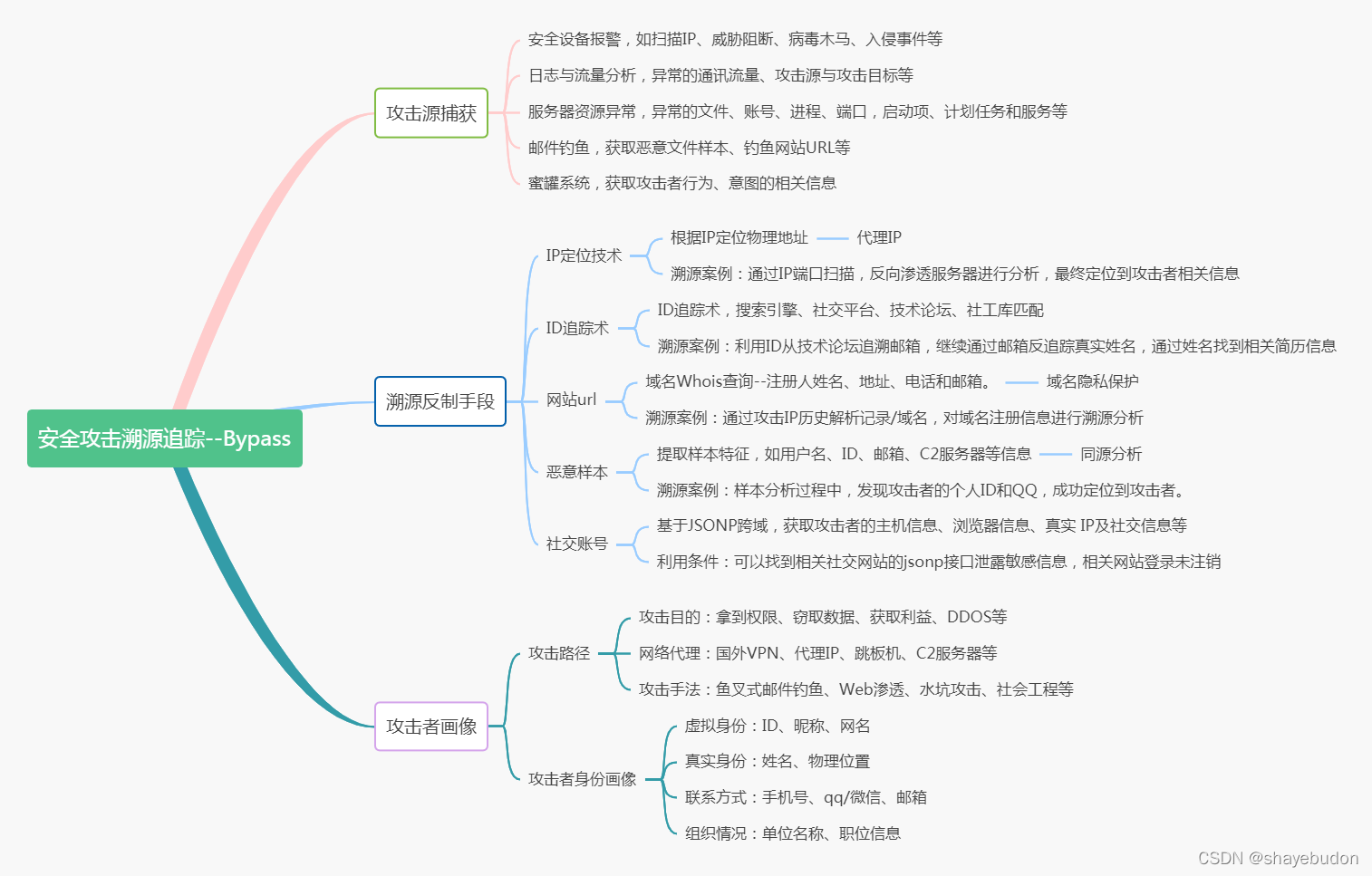

攻击意图理解的含义是基于大规模、依赖复杂、跨长时间周期的原始日志、检测日志等基本数据线索, 从能力水平、攻击阶段、攻击目标等角度,取、标注、归纳攻击者的战术意图,以明确线索之间的高 层次逻辑关联,跟踪、...

可以通过以下步骤来构造审计日志的溯源图: 1. 收集所有的审计日志,并将它们按照时间顺序排列。 2. 识别出所有的事件和操作,并将它们标记为节点。 3. 将事件和操作之间的关系标记为边。 4. 根据事件和操作的...

首先,建立OPM和PROV溯源图需要对数据集进行分析,提取出数据之间的关系,然后根据关系构建图结构。对于大规模数据集,这是一个比较费时的过程。可以考虑使用图数据库来存储和管理数据,以提高效率。 针对实体通路...

蜜罐的概念:模拟各种常见的应用服务,诱导攻击者攻击,从而记录攻击者的入侵行为,获取攻击者的主机信息、浏览器信息、甚至是真实 IP及社交信息蜜罐的工作原理流程图:蜜罐溯源的常见两种方式:1、网站上插入特定的...

在构建溯源图时,可以将内存数据作为节点之一,用于表示程序的运行状态和数据流动情况。例如,在分析程序的内存使用情况时,可以将内存数据作为节点,通过分析内存数据的读写操作来确定数据的来源和去向。此外,在...

1 数据溯源综述1.1 概念和定义数据溯源(data provenance)是一个新兴的研究领域,诞生于 20 世纪 90 年代。当初,某些文献将其称为数据志或数据档案,后来,大部分文献将其命名为数据起源,有追踪数据的起源和重现...

2021HW _ 溯源反制终极手册(精选版) 2021HW参考 _ 溯源反制终极手册(精选版) 2021HW行动红队作战手册 大厂护网试题和答案.docx 攻防实战演习总结 红队全栈学习导图 红队全栈学习导图 红队视角下的防御体系构建 红蓝...

在线等挺急的的,领导让根据不同数据实现不同的图, 真的要准备离职证明了嘛

攻击溯源意如其名,就是回答在网络攻防对抗中谁攻击了我,攻击点在...之前的公众号文章《攻击溯源-基于因果关系的攻击溯源图构建技术》[1]已经介绍了攻击溯源图的构建工作,本文将介绍基于攻击溯源图的威胁评估相关工作

攻击溯源-基于因果关系的攻击溯源图构建技术 总结了一些攻击溯源的相关技术,主要介绍了攻击溯源图的构建方法 https://mp.weixin.qq.com/s/ofP4j2TEfNoCYqrLhMsvZA

推荐文章

- Python Django 版本对应表以及Mysql对应版本_django版本和mysql对应关系-程序员宅基地

- Maven的pom.xml文件结构之基本配置packaging和多模块聚合结构_pom <packaging>-程序员宅基地

- Composer 原理(二) -- 小丑_composer repositories-程序员宅基地

- W5500+F4官网TCPClient代码出现IP读取有问题,乱码问题_w5500 ping 网络助手 乱码 send(sock_tcps,tcp_server_buff,-程序员宅基地

- Python 攻克移动开发失败!_beeware-程序员宅基地

- Swift4.0_Timer 的基本使用_swift timer 暂停-程序员宅基地

- 元素三大等待-程序员宅基地

- Java软件工程师职位分析_java岗位分析-程序员宅基地

- Java:Unreachable code的解决方法_java unreachable code-程序员宅基地

- 标签data-*自定义属性值和根据data属性值查找对应标签_如何根据data-*属性获取对应的标签对象-程序员宅基地