密码学重点例题(概述) 第一章: 1.shannon发表题目为<<保密系统的通信理论>>文章,为密码系统建立了理论基础,从此密码学成为一门科学; 2.1976年,W.Diffie和M.Hellman在密码学的新方向一文中提出了...

”密码学“ 的搜索结果

信息安全基础之密码学

标签: ubuntu

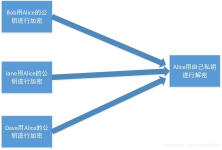

非对称加密:又称双密匙密码学,即加密和解密数据使用不同的密匙。发送方在发送信息前使用接收方的公匙(所有人都知道)进行加密,然后传输密文给接收方,接收方使用自己的私匙(只有接收方自己知道)来解密密文,...

一直以来,有很多小伙伴在区块链学习亦或是网络安全学习的过程中,后台私聊我一些关于密码学的问题。在这篇文章里,我将尝试用通俗的语言,还原密码学应用逻辑与信息传输加密方法,帮助大家在密码学学习过程中更好的...

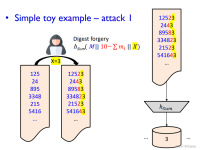

hash是密码学和平时的程序中经常会用到的一个功能,如果hash算法设计的不好,会产生hash碰撞,甚至产生碰撞攻击。 今天和大家详细探讨一下碰撞攻击。

密码学基础(一)分组密码与序列密码

标签: 安全

可信计算的研究背景: 计算机在广度和深度上迅速渗透人们的生活,但随之而来的,也是层出不穷的信息安全事件,各种病毒木马肆意攻击计算机和网络。 现状: 目前,广泛实施的计算机网络安全防范机制依赖于传统的...

密码学题目多种多样,包括但不限于: 通过密文分析明文 缺陷自定义密码体制分析解密文 加/解密机交互接口,利用弱点来泄露某些敏感信息 0x02 编码 0x02a 概念 字符编码(英语:Character encoding)、字集码是把...

(Behrouz A.Forouzan 著)课后习题答案 清华大学出版社 看好再下啦,别浪费积分!

密码学仿射密码 1、密钥空间的计算 1) 密钥空间的定义: K= {(a,b}∈Zm * Zm : gcd(a,m)=1} gcd(a,m)=1:a与m最大公约数是1,两个数互素 在Douglas R. Stinson 的《密码学原理与实践》(第3版)中给出了如上定义,...

接下来汇总下换位密码(transposition cipher): Perform some sort of permutation on the plaintext letters(明文的某种排列); Works on blocks of letters of the plaintext(作用于明文块). 通常来讲,设...

双线性对是一种二元映射,它作为密码学算法的构造工具,在各区块链平台中广泛应用,比如零知识证明、聚合签名等技术方案大多基于双线性对构造得来。 线性映射 一个函数f是线性的是指函数f满足可加性和齐次性,也就是...

密码学专家供不应求,市场需求增长,但供给不足。密码学是深度积累领域,对信息安全至关重要。学习密码学需掌握基本概念、适用场景和问题解决方法。专栏作者范学雷是Oracle首席软件工程师,将带领读者深入了解密码学...

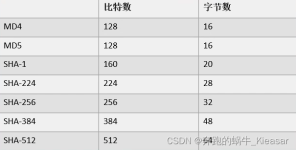

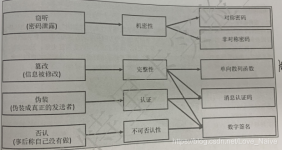

一、密码学基本概念 密码学以研究秘密通信为目的,是实现安全信息交换的基础。 密码学分为 密码编码学:主要研究对信息编码,实现对信息的隐蔽 密码分析学:主要研究加密消息的破译或信息的伪造 密码学基本概念 ...

密码学是安全的基础技术支撑,对称加密算法如DES、IDEA、AES和国密SM1/SM4是常见的加密方式。在加密通信和存储中,选择合适的加密算法和分组计算模式至关重要,以确保数据的安全性和性能。文章深入浅出地介绍了对称...

引用: [1]邵俊. 代理重密码的研究[D].上海交通大学,2007.

DES是1977年美国联邦信息处理标准中使用的一种对称密码技术,曾今被美国和其他国家政府银行使用。 不过现在已被暴力破解,我们除了用它解密以前的密文外,已不再使用DES了。不过这里我们可以用它来了解下什么是对称...

在Kerchhoff假设下,按照密码分析者具有不同的攻击条件,攻击类型有大致5种: (1) 唯密文攻击(COA):敌手只能通过考察一些密文来试图推导出解密密钥 (即私钥)或这些密文对应的明文。 (2) 已知明文攻击(KPA...

密码学有数千年的历史,从最开始的替换法到如今的非对称加密算法,经历了古典密码学,近代密码学和现代密码学三个阶段。密码学不仅仅是数学家们的智慧,更是如今网络空间安全的重要基础。替换法--- 就是用固定的信息...

推荐文章

- Codeforces-学校排队-程序员宅基地

- 计算机毕业设计ssm基于JAVA的图书馆自习室座位预约系统194fd9 (附源码)轻松不求人_基于ssm的图书馆预约座位-程序员宅基地

- 实值复变函数求导 ——(Wirtinger derivatives)_wirtinger导数-程序员宅基地

- VMWare虚拟机设置固定IP上网方法_vm虚拟机只允许指定ip访问-程序员宅基地

- 深度学习修炼(一)线性分类器 | 权值理解、支撑向量机损失、梯度下降算法通俗理解-程序员宅基地

- 基于SpringBoot的社区团购APP+02043(免费领源码)可做计算机毕业设计JAVA、PHP、爬虫、APP、小程序、C#、C++、python、数据可视化、大数据、全套文案-程序员宅基地

- 如何在无公网IP环境下远程访问Serv-U FTP服务器共享文件-程序员宅基地

- uniapp的navigateTo页面跳转参数传递问题_uni.navigateto刷新携带参数丢失-程序员宅基地

- C++中std::getline()函数的用法-程序员宅基地

- vue 工作中的一些小总结(基础知识供刚入门的小伙伴看 vue+elementUi+vsCode+vue-router+iconfont )_mac+elementui+vscode-程序员宅基地