11 密码学Hash函数 Hash函数输入长度可变,而输出长度固定 合格的Hash函数输出应该均匀分布,看起来随机 Hash函数两个要求:1. 抗碰撞性(找到两个不同的输入对应相同的输出在计算上不可行),2.单向性(通过Hash值...

”密码学“ 的搜索结果

本文将讨论密码学中的 前向安全性(Forward Security) 与 后向安全性(Backward Security) ,希望读完本文后,你再也不会混淆这两个概念。 在开始本文之前,希望你有如下预备知识: 密码学(Cryptography)是一门...

最近上课又重起了密码学,就想对各类密码做一个汇总,看起来更有条理一些: 加密的分类方式有很多,比如按照一般的加密模式或者密钥的数量来分可以分为对称加密和非对称加密(公共密钥加密),按照加密的方式来分...

《应用密码学》课程介绍密码技术是信息安全领域的关键技术,而且是一种共性技术,许多信息安全领域都用到密码技术。密码技术已经广泛应用于通信保密、信息系统安全、网络安全等多个信息安全的重要领域中。应用密码学...

上一篇文章里面,我们介绍了随机数以及随机数中的应用,可以看到密码学中到处都有随机数的身影,这种作为大部分密码学算法的基本组成被称之为 “加密基元“。今天我们一起来看一下另外一个加密基元 - 密码学Hash算法

密码学(期末复习版)

标签: 密码学

期末密码学复习

1.1 密码学发展历史

「密码学」密码学中的安全性证明

标签: 安全

密码学基础

本文原创 李昊轩 微众银行区块链 ————密码学技术易守难攻,困难性理论当居首功! 1.开篇 隐私保护为何选用密码学算法?密码学算法背后有哪些神奇的数学理论?3何时比9大?计算可逆性错觉究竟是如何在数学领域被...

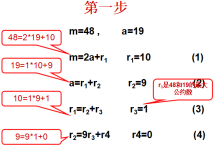

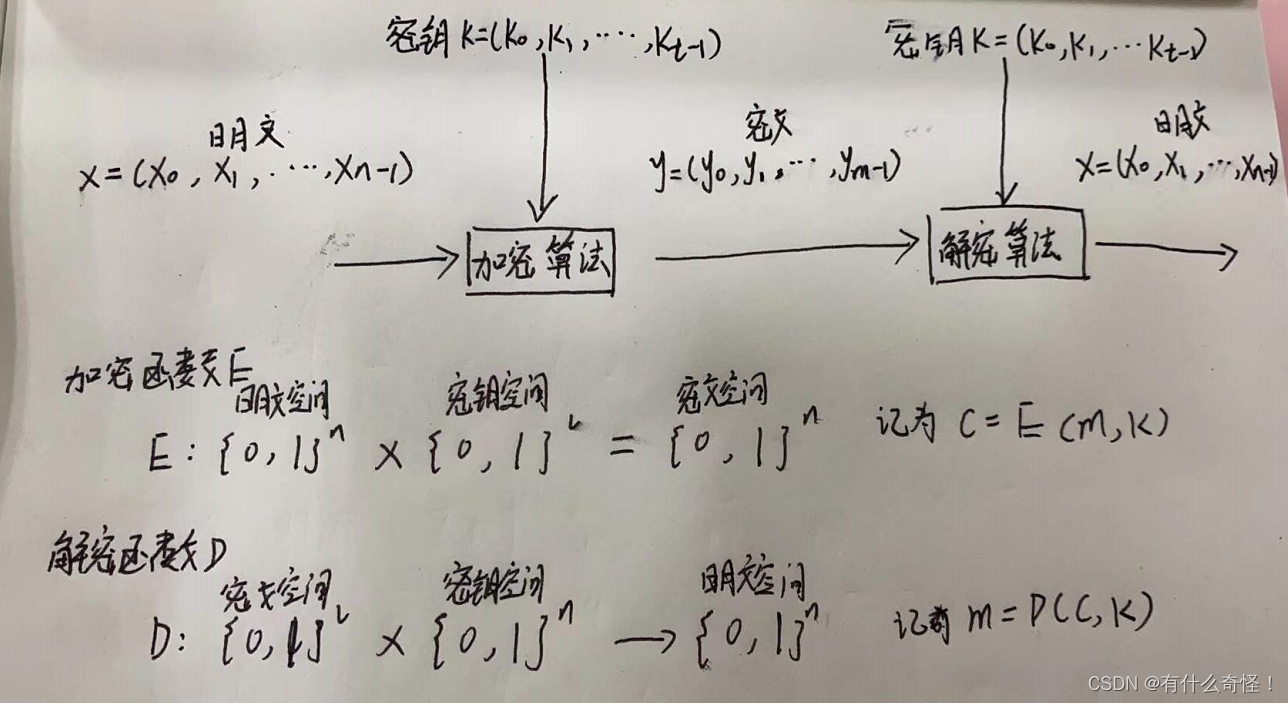

1.第一个实用的、迄今为止应用最广的公钥密码体制是(A )。 A. RSA B.Elgamal C.ECC D.NTRU 2.一个密码系统至少由明文、密文、加密算法和解密算法、密钥五部分组成,而其安全性是由( D)决定的。 A.加密算法 B....

密码学是信息安全的基石,是信息安全的核心技术。(密码学绝不是保证信息安全的唯一技术,确保信息安全,除了技术之外,管理也是非常重要的一个方面)。 发展历程: 古典密码学阶段(这一阶段基本上可以说是一门...

密码学:主要时在数据信息传输、存储过程中保护信息的机密性、完整性、可用性、抗抵赖性等 机密性:数据在未授权的情况下不可访问,保持信息的机密性 完整性:数据在存储或是传输过程中,可以保证数据不被篡改,...

密码学发展史 密码学具有悠久的历史,起源于公元前的战争;在二战后期,计算机推动了经典密码学走向成熟。70年代中期,DES的出现带来了密码科学体系,推动了现代密码学的发展。...

武汉大学 信息安全 密码学试题,还带答案,快点看看吧。

华中科技大学 密码学课程设计

标签: 密码学

华科密码学课设——SPN、SPN加长、RSA 附带报告

记录一些密码学中常用符号

标签: 密码学

记录一些在学习过程中看到的密码学符号。

现代密码学1-3章总结

标签: 网络

1、密码学与信息安全的关系: 密码学贯穿于网络信息安全的整个过程,在解决信息的机密性保护、可鉴别性、完整性保护和信息抗抵赖性等方面发挥着极其重要的作用。因此,密码学是信息安全学科建设和信息系统安全工程...

推荐文章

- Java学到什么程度才能叫精通?_java数据结构与算法学到什么程度-程序员宅基地

- 死磕源码系列【springboot之ServletContextInitializer接口源码解析】-程序员宅基地

- arduino库函数WiFiEsp的使用(一)_小绿科技wifi库函数-程序员宅基地

- yolov3模型转换caffes实践之安装caffe-程序员宅基地

- 【Qt】数据类型和有用的数据操作类_qset初始化-程序员宅基地

- 【论文简述】DSC-MVSNet: attention aware cost volume regularization based ondepthwise separable(CIS 2023)-程序员宅基地

- Elasticsearch 安装的时候,Unsupported major.minor version 51.0问题的解决-程序员宅基地

- 关于笔记本电脑飞行堡垒风扇不能打开的解决办法_飞行堡垒7风扇模式怎么开-程序员宅基地

- 设置笔记本电脑插入USB鼠标时,自动禁用触摸板_有usb鼠标时,则自动禁用触摸板-程序员宅基地

- Http请求状态码-416_http 416-程序员宅基地