”安全“ 的搜索结果

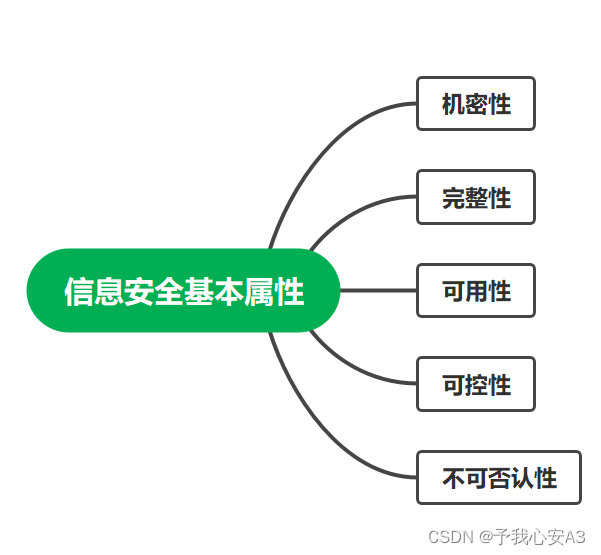

系统而全面的了解网络空间安全方面的基础知识、认识安全隐患、掌握相应的防范方法、提高大家的安全意识。 课程重点: 勾勒网络空间安全的框架。 课程内容安排: 安全法律法规 物理设备安全 网络攻防技术 恶意...

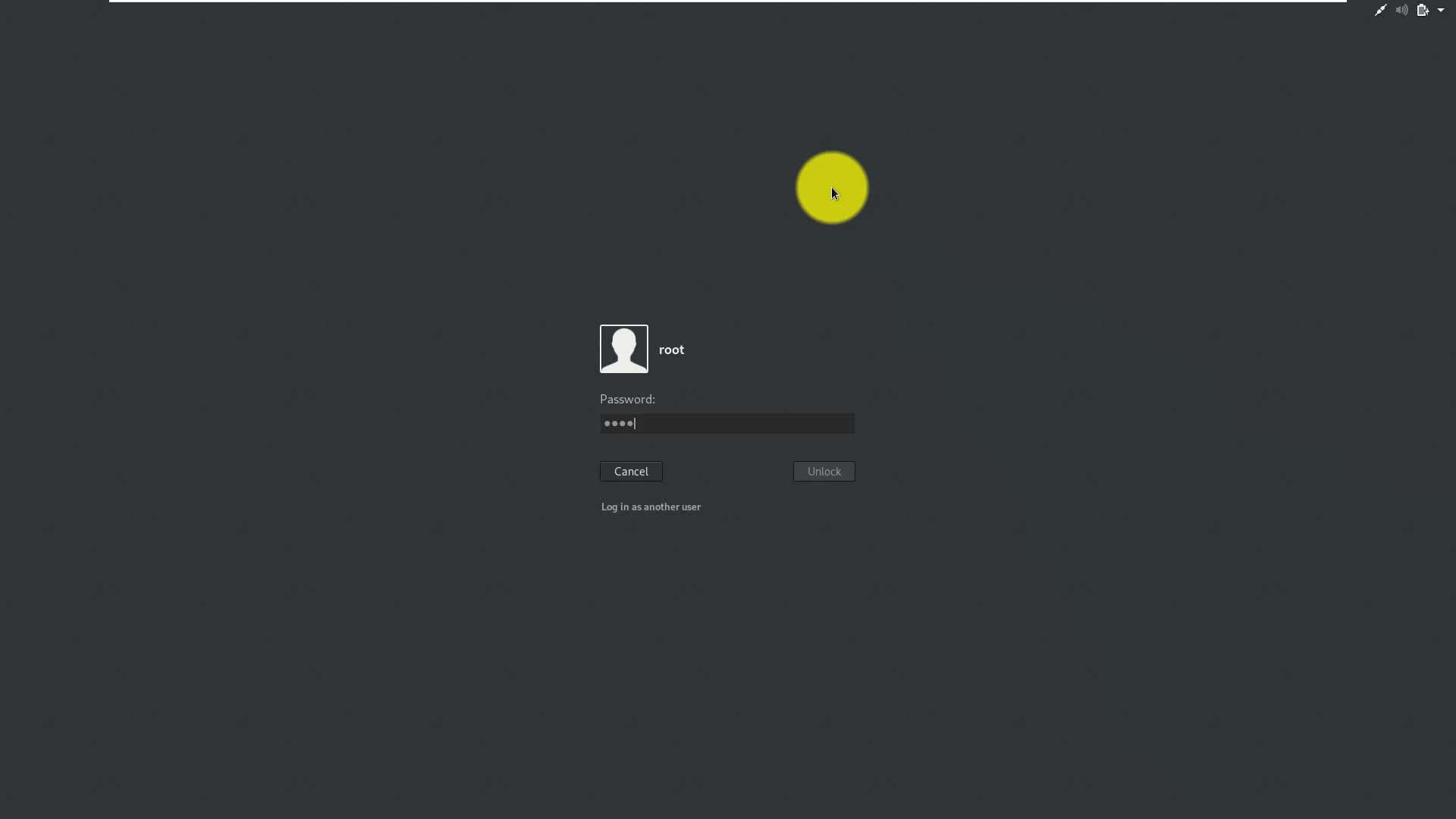

我们在对Windows系统电脑进行维护时,经常需要进入系统安全模式下操作,那么什么是安全模式呢?Windows10系统安全模式怎么进入?有哪些方法才能进入安全模式?安全模式下如何维护电脑?下面就分别作以简单的介绍(以...

System.Collections.Concurrent 命名空间下提供多个线程安全集合类,只要多个线程同时访问集合,就应使用这些类来代替 System.Collections 和 System.Collections.Generic 命名空间中的相应类型。 但是,不保证通过...

堡垒主机是一种配置了安全防范措施的网络上的计算机,堡垒主机为网络之间的通信提供了一个阻塞点,也可以说,如果没有堡垒主机,网络间将不能互相访问。 DMZ成为非军事区或者停火区,是在内部网络和外部网络之间...

奇安信、深信服、天融信、启明星辰、山石网科、安恒信息

文章目录1. 什么是合规?2. 什么是等保2.0?3. 做了等保有什么好处?...符合网络安全法律法规,在国内可以理解成符合等保2.0要求. 2. 什么是等保2.0? 全名是网络安全等级保护2.0,是一套标准. 监管机构会根据这套

不过,大多数企业考虑到数据安全和个人隐私等问题,对数据共享都非常谨慎。在现实生活中,我们时常会受到下列问题的困扰: ·医院需要共享医疗信息,但是又不想泄露单个患者的隐私; ·政府机构需要统计选举数据,...

如何分析软件安全性需求

标签: 系统架构

软件安全性需求是指系统可靠地控制、监控和审计谁能够在哪种资源上执行哪种动作的能力,以及检测安全漏洞并从中恢复的能力。

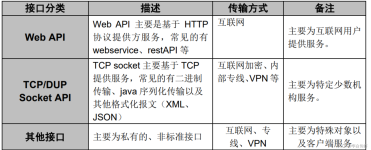

网络安全中接口测试的解决方案

标签: 接口测试

一、网络安全等级保护测评过程概述 网络安全等级保护测评工作过程包括四个基本测评活动:测评准备活动、方案编制活动、现场测评活动、报告编制活动。而测评相关方之间的沟通与洽谈应贯穿整个测评过程。每一项活动有...

01.混合云架构下的安全风险分析1. 混合云架构下的安全风险分析企业混合云环境,一般包括一个或多个公有云厂商以及自建的私有云平台,从信息安全风险管理角度来看,实施混合云涉及到IT基础架构...

根据电力行业相关规定,电力专网实行“安全分区,网络专用,横向隔离,纵向认证”的十六字安全方针。与企业级网络部署架构不同,电力专网对网络区域进行了划分。整个网络分为生产大区(分为控制区和非控制区)和管理...

包过滤作为一种网络安全保护机制,主要用于对网络中各种不同的流量是否转发做一个最基本的控制。 传统的包过滤防火墙对于需要转发的报文,会先获取报文头信息,包括报文的源IP地址、目的IP地址、IP层所承载的上层...

一、网络安全学习的误区 1.不要试图以编程为基础去学习网络安全 不要以编程为基础再开始学习网络安全,一般来说,学习编程不但学习周期长,且过渡到网络安全用到编程的用到的编程的关键点不多。一般人如果想要把...

工业和信息化部关于印发《工业控制系统信息安全防护指南》的通知 1 工信部解读 工业控制系统信息安全(以下简称“工控安全”)是国家网络和信息安全的重要组成部分,是推动中国制造2025、制造业与互联网融合发展...

1.关于数据使用说法错误的是: A.在知识分享、案例中如涉及客户网络数据,应取敏感化,不得直接使用 B.在公开场合、公共媒体等谈论、传播或发布客户网络中的数据,需获得客户书面授权或取敏感化,公开渠道获得的除外...

数据安全问题贯穿数据全生命周期的各个环节。在新形势下,要做好数据安全治理,就要做好企业的数据安全防护能力建设,建立起一个强保障且动态化的安全保护机制。这个机制的攻坚点主要是三个方面:完善数据安全治理...

推荐文章

- Java学到什么程度才能叫精通?_java数据结构与算法学到什么程度-程序员宅基地

- 死磕源码系列【springboot之ServletContextInitializer接口源码解析】-程序员宅基地

- arduino库函数WiFiEsp的使用(一)_小绿科技wifi库函数-程序员宅基地

- yolov3模型转换caffes实践之安装caffe-程序员宅基地

- 【Qt】数据类型和有用的数据操作类_qset初始化-程序员宅基地

- 【论文简述】DSC-MVSNet: attention aware cost volume regularization based ondepthwise separable(CIS 2023)-程序员宅基地

- Elasticsearch 安装的时候,Unsupported major.minor version 51.0问题的解决-程序员宅基地

- 关于笔记本电脑飞行堡垒风扇不能打开的解决办法_飞行堡垒7风扇模式怎么开-程序员宅基地

- 设置笔记本电脑插入USB鼠标时,自动禁用触摸板_有usb鼠标时,则自动禁用触摸板-程序员宅基地

- Http请求状态码-416_http 416-程序员宅基地