”国家信息安全产品认证“ 的搜索结果

密码学作为信息安全的关键技术,其安全且标主要包括三个非常重要的方面,保密性(confidentiality)、完整性(integrity) 和可用性(availability) 保密性是确保信息仅被合法用户访问,而不被泄路给非授权的用户、实体...

1.信息安全管理中根据控制的预定意图可分为:预防性访问控制(事前控制)、检查性访问控制(事中控制)、纠正性访问控制(事后控制)。 2.商用密码技术是指能够实现商用密码算法的加密、解密和认证等功能的技术,包括密码...

01.信息安全国际第一认证——CISSP 这个俗称“双SS”的CISSP认证,已经具有二十多年的历史,绝对称得上是全球安全行业最权威认证,拥有十几万持证人员,在全球范围内得到业内的认可。甚至在移民澳大利亚、加拿大和...

漏洞利用的核心,是利用程序漏洞去执行shellcode...国家信息安全漏洞共享平台是CNCERT联合国内重要信息系统单位建立的信息安全漏洞共享知识库,它的英文缩写是CNVD。 电子签名需要第三方认证,是由依法设立的电子

为此,建立一套统一的标准,培养合格的信息安全专业人员来应付网络安全的需要显得尤为迫切。 不可否认,实际工作中公司看重的是工作能力和经验,但资格认证是不可缺少的敲门砖,有个认证才有机会找到好的工作。天赋...

工业控制信息安全资源汇总(国内篇) 2017年05月05日 10:59:27 阅读数:3461 原文章:点击打开链接一、概述 工控安全被拉进公众视野,源于“震网”病毒在伊朗核...

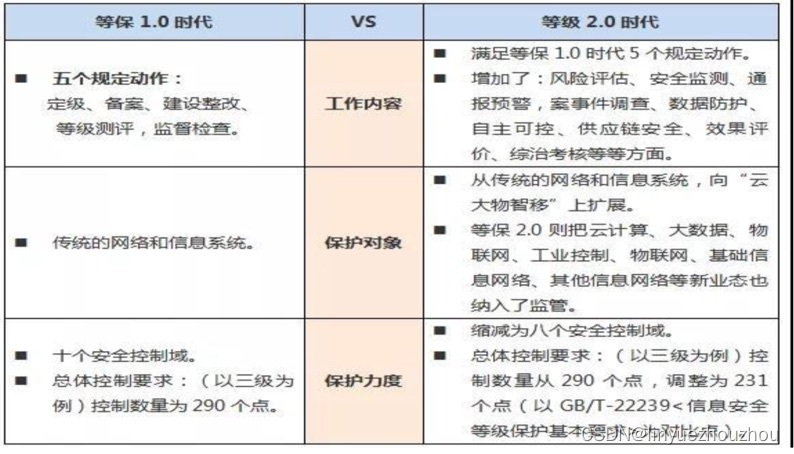

网络安全等级保护制度介绍

标签: 网络安全

转移发布平台通知:将不再在程序员宅基地发布新文章,敬请移步知识星球... ...

万向区块链此前提出“可信数字底座”这一概念和技术,即将区块链与物联网、人工智能、隐私计算等...安全是数字经济中的“命门”。本篇研究报告将从“安全性”这个角度,阐述“可信数字底座”在数字经济建设中的价值。

以下有关信息安全管理员职责的叙述,不正确的是() A、信息安全管理员应该对网络的总体安全布局进行规划 B、信息安全管理员应该对信息系统安全事件进行处理 C、信息安全管理员应该负责为用户编写安全应用程序 D...

在过去的工作中,我和我的团队基本完成了公司信息安全体系的初步建设,我设计的安全体系架构分为六大块:安全开发体系、安全防御体系、数据安全体系、隐私合规体系、资产管理体系、安全管理体系,六大体系共同构成了...

《国家安全法》 全国人大常委会 2015-7-1 现行有效 基本法律和国家战略 A.2 《网络安全法》 全国人大常委会 2017-6-1 现行有效 基本法律和国家战略 A.3 《全国人民代表大会常务委员会关于加强网络信息保护的决定...

为了保护网络安全,需要采取一系列技术措施,如防火墙、入侵检测系统、加密技术、身份认证和访问控制等。此外,网络安全还需要用户的合作和注意,如定期更新操作系统和软件、使用强密码、警惕网络钓鱼和恶意软件等。

信息安全知识竞赛试题 单选题 1.使网络服务器中充斥着大量要求回复的信息,消耗带宽,导致网络或系统停止正常服务,这属于什么攻击类型? (A) A、拒绝服务 B、文件共享 C、BIND漏洞 D、远程过程调用 2.为了防御网络...

第 7 章 知识域:信息安全支撑技术 CISP 考试教材《第 1 章 知识域:信息安全保障》知识整理 CISP 考试教材《第 2 章 知识域:网络安全监管》知识整理 CISP 考试教材《第 3 章 知识域:信息安全管理》知识整理 ...

其中技术是基础,只有在技术有效时,制度和人才是关键,信息安全管理体系从用户的角度看更强调七分管理、三分技术,在实际运行中三要素就象一个三角支架,三条腿一样长,系统才能保持平衡。 发达国家经过多年的研究...

1. 强制访问控制的Bell-Lapadula模型必须给主、客体标记什么?(D) A、安全类型 B、安全特征 C、安全标记 D、安全级别 2. 下面的哪个概念也...4. 信息系统的安全运维活动是以基础设施和信息系统为对象,以日常运维、

从三方面进行说明:一是描述承担信息系统安全责任的相关单位或部门,说明本单位或部门对信息系统具有信息安全保护责任,该信息系统为本单位或部门的定级对象;二是该定级对象是否具有信息系统的基本要素,描述基本...

数据安全生命周期管理,是从数据的安全收集或生成开始,覆盖数据的安全使用、安全传输、安全存储、安全披露、安全流转与跟踪,直到安全销毁为止的全过程安全保障机制。 对于数据的隐私生命周期,一般分为以下几个...

2022第三届全国大学生网络安全精英赛练习题(9)

一、摘要部分 区块链是一种源于数字加密货币比特币的分布式总账技术...然后,从区块链在当前信息安全领域研究现状的角度出发,综述了区块链应用于认证技术、访问控制技术、数据保护技术的研究进展,并对比了各类研究的特点

(1.0分)1.0 分A、客户的账户数据库B、员工使用的工作站C、Web服务器D、SQL数据库服务器正确答案: C 我的答案:C答案解析:2《保密通讯的信息理论》的作者是信息论的创始人()。(1.0分)1.0 分A、迪菲B、...

■国家信息安全形势严峻(敌对势力),针对基础信息系统的违法犯罪持续上升(网上诈骗、入侵、网上盗窃) ■维护国家安全的需求(基础信息网络【互联网、电信网、广电网】及重要信息系统【银行、铁路、电力、海关】...

OKR是一套定义和跟踪目标及其完成情况的管理工具和方法。本文定位于一个公司的信息安全工作OKR设计,提供了一个设计尝试与示例参考。...引入ISO27000和国家信息安全等级保护标准,规划公司信息安全...

近日,国家认监委(国家认证认可监督管理委员会)发布公告,决定对部分信息安全产品实施强制性认证,从2009年5月1日起,未获认证产品不得出厂、销售、进口或使用。 公告说,根据《产品质量法》、《标准化法》、《进...

推荐文章

- c语言链表查找成绩不及格,【查找链表面试题】面试问题:C语言学生成绩… - 看准网...-程序员宅基地

- 计算机网络:20 网络应用需求_应用对网络需求-程序员宅基地

- BEVFusion论文解读-程序员宅基地

- multisim怎么设置晶体管rbe_山东大学 模电实验 实验一:单极放大器 - 图文 --程序员宅基地

- 华为OD机试真题-灰度图恢复-2023年OD统一考试(C卷)-程序员宅基地

- 【机器学习】(周志华--西瓜书) 真正例率(TPR)、假正例率(FPR)与查准率(P)、查全率(R)_真正例率和假正例率,查准率,查全率,概念,区别,联系-程序员宅基地

- Python Django 版本对应表以及Mysql对应版本_django版本和mysql对应关系-程序员宅基地

- Maven的pom.xml文件结构之基本配置packaging和多模块聚合结构_pom <packaging>-程序员宅基地

- Composer 原理(二) -- 小丑_composer repositories-程序员宅基地

- W5500+F4官网TCPClient代码出现IP读取有问题,乱码问题_w5500 ping 网络助手 乱码 send(sock_tcps,tcp_server_buff,-程序员宅基地