”加密模式“ 的搜索结果

结合目前量子密钥实际应用较少的现状,介绍保障内容安全的加密方式,同时对比分析量子密钥与传统密钥的特点,得出量子密钥比传统密钥更具优势的结论。在此基础上,阐述量子密钥分发网络的相关研究,分析量子密钥资源...

本文将深入介绍AES加密算法的原理、使用步骤以及常见的加密模式和填充方案。AES加密算法是一种高效、安全的对称加密算法,广泛应用于数据保护和网络通信等领域。本文介绍了AES算法的原理、使用步骤以及常见的加密...

描述aix的密码加密机制及方法,留存待查,

常用加密算法及加密模式

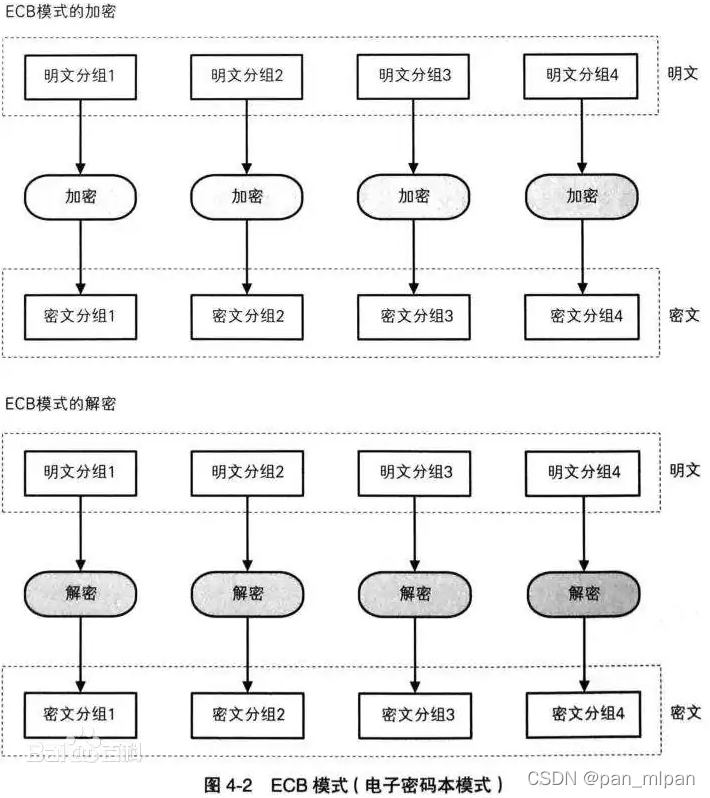

目录 1. ECB模式(Electronic Code Book Mode) 2. CBC模式(Cipher Block Chaining Mode) 3. CFB模式(Cipher Feedback Mode) 4. OFB模式(Output Feedback Mode) ...AES,即Advanced Encryption Standard,高级加密

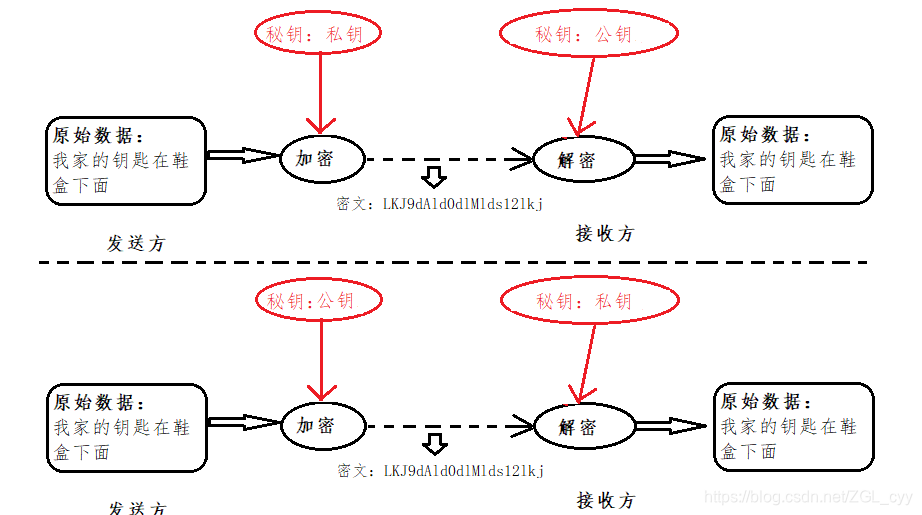

RSA又叫非对称加密算法,这类加密算法有一对秘钥,其中一个用来加密一个用来解密。这一对秘钥中你可以选择一个作为私钥(自己保存),另一个作为公钥(对外公开)。用私钥加密的内容只能用对应的公钥解密,反之用...

加密技术大体上分为 双向加密 和 单向加密 ,而双向加密又分为 对称加密 和非对称加密。 双向加密即明文加密后形成的密文,可以通过逆向算法还原出明文。而单向加密只是对信息进行了摘要计算,不能通过算法逆向生成...

思科CISCO无线AP配置WAP2加密方式

比如phpmyadmin5.0测试版已经出现兼容caching_sha2_password的模式。为了继续维持我们常见的web连接的mysql身份验证方式,我们需要将默认的连接方式及root账户的连接方式恢复为旧的mysql_native_pass...

前端常用的加密方式有base64加密,MD5加密,sha1加密,sha256加密,aes加密,字符串加密,面我介绍前端6种常用的加密如何使用,如有不足之处,欢迎大家补充

采用单钥密码系统的加密方法,同一个密钥可以同时用作信息的加密和解密,这种加密方法称为对称加密,也称为单密钥加密。 示例 我们现在有一个原文3要发送给B 设置密钥为108, 3 * 108 = 324, 将324作为密文发送给...

项目中使用的加密方式md5加密

标签: md5

项目中使用的加密方式md5加密

postgresql加密方式 1.md5 存储方式:md5(‘用户名+密码’) 2.scram-sha-256 ##查看加密方式 select name,setting from pg_settings where name =‘password_encryption’; ##查询相关参数 password_encryption= ...

WIFI的三种加密方式

标签: 服务器

一种老式加密方式,采用IEEE 802.11技术,因此当使用WEP加密时会影响无线设备的传输速率,如果时以前的老式设备只支持IEEE 802.11的话,那么无论使用哪种加密都可以兼容,对无线传输速率没什么影响。1、认证类型:...

常见登录密码加密方式

标签: java

常见加密方式 1.概述 2.对称加密 3.DES加密 示例代码 des加密算法 Cipher :文档 https://docs.oracle.com/javase/8/docs/api/javax/crypto/Cipher.html#getInstance-java.lang.String- package ...

(1)对不同的数据加密,得到的结果是定长的,MD5对不同的数据进行加密,得到的结果都是32个字符. (2)根据输出值,不能得到原始的明文,即其过程不可逆 (3)算法具有较好的安全性,而且免费 (4)广泛使用主要运用在...

除此外就是非对称加密,加密和解密的秘钥不是同一个,如果从安全性而言,加密的信息如果还想着再解密回来,非对称加密无疑是最为安全的方式 MD5加密 md5加密算法在PHP中是最常见的加密算法,这个算法是不可逆的,...

因为MD5加密是有种有损的加密方式,比如一段数据为'123',我在加密的时候,遇到1和3都直接当做是a,加密后变成了'a2a',所以解密的时候就出现了4种组合'323''121''123''321',数据一多,自然找不到原始的数据了,...

加密

mysql 更改加密算法及修改密码加密方式

分组密码在加密时明文分组的长度是固定的,而实用中待加密消息的数据量是不定的,数据格式可能是多种多样的。为了能在各种应用场合安全地使用分组密码,通常对不同的使用目的运用不同的工作模式。 一、电码本模式...

修改若依框架登录密码加密与验证方式

推荐文章

- Ubuntu/linux下下载工具_ubuntu下载软件助手 linux版本-程序员宅基地

- HTML、JSP前端页面国际化(i18n)_html全局国际化-程序员宅基地

- Python高级-08-正则表达式_写出能够匹配只有下划线和数字还有字母组成(且第一个字符必须为字母)的163邮箱(@1-程序员宅基地

- 寻仙手游维护公告服务器停服更新,寻仙手游2月1日停服更新公告 2月1日更新了什么...-程序员宅基地

- 用python自动预约图书馆座位_微信图书馆座位秒抢脚本-程序员宅基地

- Android真机或模拟器激活Xposed框架的方法_de.robv.android.xposed.installer-程序员宅基地

- 操作系统为什么要分用户态和内核态_用户态和内核态都需要cpu参与,为什么要区分-程序员宅基地

- 01—JVM与Java体系结构(简单介绍)_01_jvm与java体系结构.pptx-程序员宅基地

- 国有建筑企业数字化转型整体解决方案_建筑企业数字化转型行动方案-程序员宅基地

- 性能测试的软件------loadrunner_loadrunner有有三个图标,-程序员宅基地