SQL注入语法汇总大全

”sql注入“ 的搜索结果

之前介绍了数据库的基本操作,今天这篇文章就来实操SQL注入。阅读本文前可以先看一下基本操作,有助于更换理解。。。

为了避免从MySQL中导出的SQL语句不能被其他数据库使用,它把一些MySQL特有的语句放在 /...攻击者注入一段包含注释符的SQL语句,将原来的语句的一部分注释,注释掉的部分语句不会被执行。把用户输入的数据当做代码执行。

mybatis如何防止SQL注入

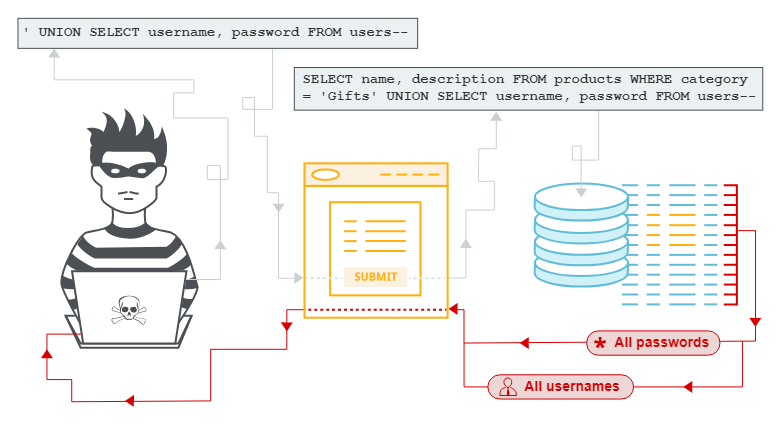

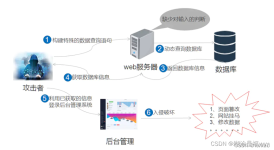

当用户提交的数据未作处理或转义直接拼接为sql语句带入数据库,就造成了sql注入。攻击者通过构造不同的sql语句来实现对数据库的任意操作。

任何参数值,即使是被注入的SQL语句也不会被执行,因为它们不是执行计划的一部分。第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很...

SQL注入是Internet上最危险、最有名的安全漏洞之一,《SQL注入攻击与防御》是目前唯一一本专门致力于讲解SQL威胁的图书。《SQL注入攻击与防御》作者均是专门研究SQL注入的安全专家,他们集众家之长,对应用程序的...

越大的系统越容易有漏洞,web业务平台的不安全性主要是由web平台的开放性所致,信息安全攻击有75%都是发生在web应用层而非网络层面上,目前对web业务系统威胁最严重的两种攻击方式是sql注入攻击和xss跨站脚本攻击。...

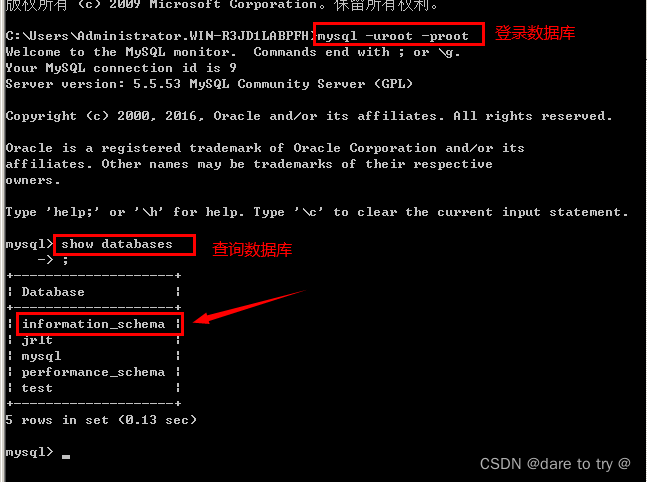

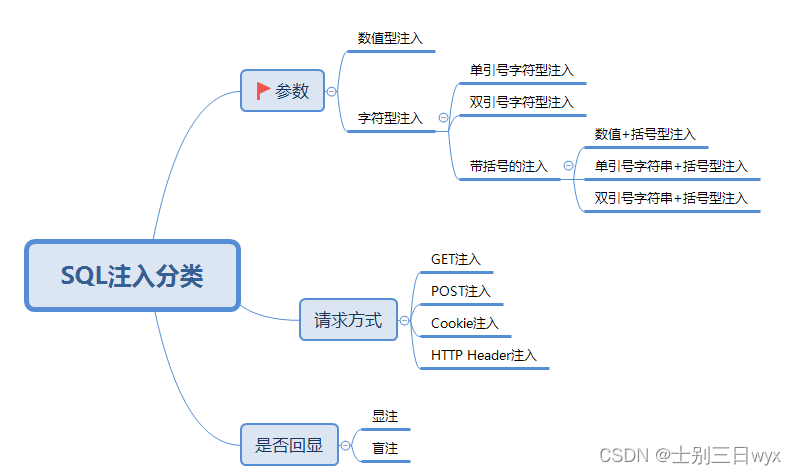

mysql5.1版本以上有一个默认的数据库information_schema,这个数据库下的tables表存着所有表的元数据...加密注入,先通过bp抓包解密数据,然后注入payload,再进行整体的编码加密,然后发送请求,服务端会自动解密。

SQL注入(SQL Injection)攻击是其中最普遍的安全隐患之一,它利用应用程序对用户输入数据的信任,将恶意SQL代码注入到应用程序中,导致敏感信息泄露、数据损坏或删除及系统瘫痪,给企业和个人带来巨大损失。

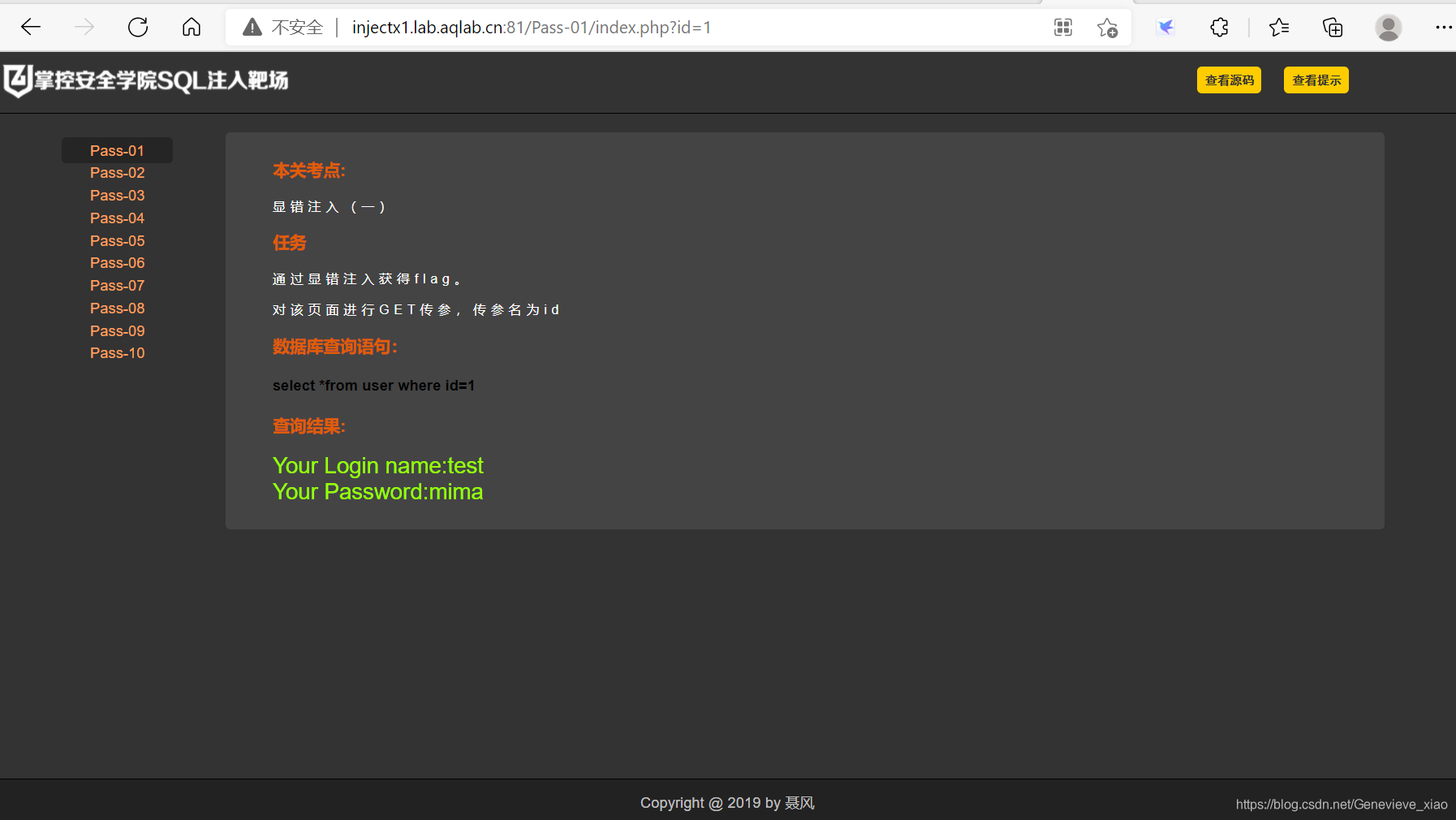

先输入个1看看回显可以看到闭合条件是)))))),而且不管是1'还是1''都报错,说明是数字型注入,用1)))))) order by 2#,,1)))))) order by 3#查看有几列//ORDER BY 语句用于根据指定的列对结果集进行排序。...

/调用update更新。Select * from news where title =‘淘宝’ order by #{time} asc,conn = this.config.getConnection();**HQL查询:**

sql注入攻击与防御第二版

标签: sql安全

sql注入攻击与防御第二版

最全干货SQL注入大合集

标签: sql

SQL注入大合集SQL注入大合集SQL注入大合集SQL注入大合集SQL注入大合集SQL注入大合集SQL注入大合集SQL注入大合集SQL注入大合集SQL注入大合集SQL注入大合集SQL注入大合集SQL注入大合集SQL注入大合集SQL注入大合集SQL...

SQL注入、服务安全、攻击手段

用友 U8 Cloud API 接口处存在SQL注入漏洞,未授权的攻击者可通过此漏洞获取数据库权限,从而盗取用户数据,造成用户信息泄露。

sql注入字典fuzz

标签: sql

sql注入字典fuzz

SQL 注入漏洞原理以及修复方法

SQL注入攻击与防护

标签: sql注入

攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,并且插入的恶意SQL命令会导致原有SQL语句...① 概述开源的自动化SQL注入工具,由Python写成② 主要功能扫描、发现、利用给定URL的SQL注入漏洞③ 特点。

安全大神冰河亲自制作SQL注入入门级案例,非常适合初学者研究实践SQL注入,更好的提升自身对SQL 漏洞的注入能力和对数据库安全的认识。

union select * from 表名字典 union select 列名字典 from 表名

推荐文章

- Python Django 版本对应表以及Mysql对应版本_django版本和mysql对应关系-程序员宅基地

- Maven的pom.xml文件结构之基本配置packaging和多模块聚合结构_pom <packaging>-程序员宅基地

- Composer 原理(二) -- 小丑_composer repositories-程序员宅基地

- W5500+F4官网TCPClient代码出现IP读取有问题,乱码问题_w5500 ping 网络助手 乱码 send(sock_tcps,tcp_server_buff,-程序员宅基地

- Python 攻克移动开发失败!_beeware-程序员宅基地

- Swift4.0_Timer 的基本使用_swift timer 暂停-程序员宅基地

- 元素三大等待-程序员宅基地

- Java软件工程师职位分析_java岗位分析-程序员宅基地

- Java:Unreachable code的解决方法_java unreachable code-程序员宅基地

- 标签data-*自定义属性值和根据data属性值查找对应标签_如何根据data-*属性获取对应的标签对象-程序员宅基地