2020年10月29日,360CERT监测发现 Weblogic ConSole HTTP 协议代码执行漏洞 相关 POC 已经公开,相关漏洞编号为 CVE-2020-14882,CVE-2020-14883 ,漏洞等级:严重 ,漏洞评分:9.8 。 远程攻击者可以构

”CVE2020-14882“ 的搜索结果

CVE-2020-14882 WebLogic远程代码执行漏洞,从weblogic简介、漏洞描述、影响环境、环境搭建、漏洞复现、修复建议等进行记录学习过程,形成学习笔记。

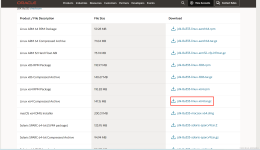

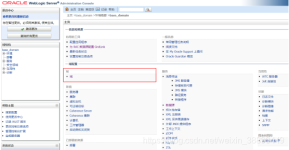

选择含示列的完整安装设置口令(weblogic/a******)启动域部署完成漏洞复现未授权访问漏洞http://192.168.96.130:7001/con

声明:请勿用作违法用途,否则后果自负0x01 简介用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。0x02 漏洞概述编

原理简析:出现这个漏洞的关键就在于,如果请求的路径在 matchMap 列表里,那么 值就为 true ,这些是属于静态资源,没有做资源的限制和身份校验。近似于全局权限控制变量。...

渗透测试:渗透流程思路(当拿到一个WindowsIP,演示weblogic漏洞cve-2020-14882)

2020年10月28日,Oracle发布的10月安全更新中的Oracle WebLogic Server 远程代码执行漏洞(CVE-2020-14882)POC被公开,远程攻击者可以通过发送恶意的HTTP GET 请求。成功利用此漏洞的攻击者可在未经身份验证的情况...

推荐文章

- Java学到什么程度才能叫精通?_java数据结构与算法学到什么程度-程序员宅基地

- 死磕源码系列【springboot之ServletContextInitializer接口源码解析】-程序员宅基地

- arduino库函数WiFiEsp的使用(一)_小绿科技wifi库函数-程序员宅基地

- yolov3模型转换caffes实践之安装caffe-程序员宅基地

- 【Qt】数据类型和有用的数据操作类_qset初始化-程序员宅基地

- 【论文简述】DSC-MVSNet: attention aware cost volume regularization based ondepthwise separable(CIS 2023)-程序员宅基地

- Elasticsearch 安装的时候,Unsupported major.minor version 51.0问题的解决-程序员宅基地

- 关于笔记本电脑飞行堡垒风扇不能打开的解决办法_飞行堡垒7风扇模式怎么开-程序员宅基地

- 设置笔记本电脑插入USB鼠标时,自动禁用触摸板_有usb鼠标时,则自动禁用触摸板-程序员宅基地

- Http请求状态码-416_http 416-程序员宅基地