”CVE-2020-14882“ 的搜索结果

CVE-2020-14882 WebLogic远程代码执行漏洞,从weblogic简介、漏洞描述、影响环境、环境搭建、漏洞复现、修复建议等进行记录学习过程,形成学习笔记。

选择含示列的完整安装设置口令(weblogic/a******)启动域部署完成漏洞复现未授权访问漏洞http://192.168.96.130:7001/con

探索CVE-2020-14882:一款全面的安全研究工具 项目地址:https://gitcode.com/GGyao/CVE-2020-14882_ALL 在网络安全的世界里,了解并应对漏洞是至关重要的。GitCode上的CVE-2020-14882_ALL项目是一个专注于研究和解决...

漏洞复现过程的记录

未经身份验证的远程攻击者可能通过构造特殊的 HTTP GET请求,利用该漏洞在受影响的 weblogic Server 上执行任意代码。此次 Oracle 官方的 CPU已发布了针对该漏洞的补丁,请受影响用户及时下载补丁程序并安装更新。...

声明:请勿用作违法用途,否则后果自负0x01 简介用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。0x02 漏洞概述编

CVE-2020-14882_ALL综合利用工具,支持命令回显检测、批量命令回显、外置xml无回显命令执行等功能。 需要模块:requests、http.client (工具仅用于授权的安全测试,请勿用于非法使用,违规行为与作者无关。) 命令...

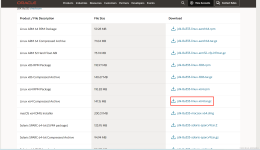

weblogic文件路径确认(cve-2020-14882)

原理简析:出现这个漏洞的关键就在于,如果请求的路径在 matchMap 列表里,那么 值就为 true ,这些是属于静态资源,没有做资源的限制和身份校验。近似于全局权限控制变量。...

渗透测试:渗透流程思路(当拿到一个WindowsIP)

渗透测试:渗透流程思路(当拿到一个WindowsIP,演示weblogic漏洞cve-2020-14882)

这个任意文件上传CVE-2018-2894漏洞,Oracle公司在7月份修复,需要我们自己手动配置才可以进行漏洞测试,所以这就需要我们拿到weblogic网站的登录账号密码,这里很多网站其实在实际中,都是默认密码的存在,所以可以...

Oracle WebLogic Server Oracle Fusion Middleware Console 多版本存在安全漏洞,该漏洞是CVE-2020-14882 补丁的绕过,远程攻击者可以构造特殊的 HTTP 请求,在未经身份验证的情况下接管 WebLogic Server Console ,...

2020年10月28日,Oracle发布的10月安全更新中的Oracle WebLogic Server 远程代码执行漏洞(CVE-2020-14882)POC被公开,远程攻击者可以通过发送恶意的HTTP GET 请求。成功利用此漏洞的攻击者可在未经身份验证的情况...

推荐文章

- javafx预览PDF_javafx pdf-程序员宅基地

- ipv4与ipv6访问_纯ipv4访问纯ipv6-程序员宅基地

- css强制换行-程序员宅基地

- 链霉亲和素修饰的CdSe–ZnS量子点-程序员宅基地

- 饿了么4年 + 阿里2年:研发路上的一些总结与思考-程序员宅基地

- vue的sync语法糖的使用(组件父子传值)_sync传值-程序员宅基地

- 最大流最小割_网络最大流量与割的容量的关系-程序员宅基地

- queryString模块_querystring模块安装-程序员宅基地

- 安卓电量检测工具Battery Historian的使用记录_battery-historian 电量测试-程序员宅基地

- 基于QPSK的载波同步和定时同步性能仿真,包括Costas环的gardner环_qpsk符号同步-程序员宅基地