计算机思维与系统

”计算机存储技术“ 的搜索结果

计算机前沿技术讲座心得体会 ——新型数据管理与大数据分析技术 摘要:这学期学院开设的前沿讲座的课程,很有幸听到了智能科学与技术系的xx老师对于自己在计算机前沿方面研究的讲座,讲座的内容是关于新型数据管理与...

产品介绍核心技术产品特点典型应用资质证书涉密计算机违规连接互联网、移动存储介质交叉使用是近年来我国发生多起涉密信息系统泄密事件的主要原因,同时也是中央和国家机关保密检查中发现的两个主要泄密途径;...

计算机科学与技术专业概论论文试论正确认识计算机科学与技术专业摘要:随着科技的发展,信息化时代的到来,计算机在生活中的作用已经越来越大,因此,要适应时代的发展,就必须加强对计算机的学习。本文通过对我国...

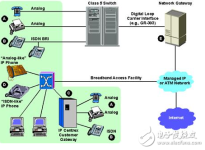

计算机网络-数据交换技术

标签: linux

数据逻辑结构在计算机存储器中的表示称为数据的存储结构。这是数据结构的一个关键概念,它涉及到如何在计算机中有效地组织和存储数据,以便能够有效地进行数据检索、更新和删除等操作。数据的存储结构不仅影响数据...

保密室设备——涉密计算机及移动存储介质保密管理系统(三合一)文章录入:上海奔烁咨询 | 文章来源:上海奔烁咨询 | 添加时间:2018-11-19“三合一”是涉密计算机及移动存储介质保密管理系统的简称,那么为什么被称为...

虚拟化技术——虚拟存储

标签: 网络

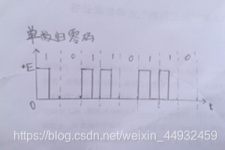

在计算机中为什么使用二进制数存储数据而不使用十进制数存储数据? 答:计算机是由大量的电子器件组成的,在这些电子器件中,电路的通和断、电位的高和低,用两个数字符号“1”和“0”分别表示容易实现。同时二进制...

计算机科学与技术毕业论文题目

答案D解析12种严重违规行为之十二:将未经安全技术处理的退出使用的涉密计算机、涉密存储设备赠送、出售、丢弃或者改作其他用途依法给予处分;构成犯罪的,依法追究刑事责任扩展知识【案例一】2009年,某涉密单位1台...

将未经安全技术处理的退出使用的涉密计算机、涉密存储设备____或者改作其他用途的。依法给予处分;构成犯罪的,依法追究刑事责任。 A: 赠送 B: 出售 C: 丢弃 D: 以上都是习题:单选题 1. 将未经安全技术处理的退出...

摘 要:本论文简要介绍了计算机的发展现状,然后对比了两种不同的体系结构,比较了这两种体系结构中存在的问题,进而提出计算机体系结构的发展趋势。[1]关键词:计算机体系结构;冯诺依曼;RISC;CISC中图分类号:TP...

计算机硬件的主要技术指标机器字长:CPU一次能处理数据的二进制位数。存储容量:存放二进制信息的总位数运算速度运算速度(吉普森法)图片来源:老师授课PPT 机器字长:CPU一次能处理数据的二进制位数。 1.由运算器...

多媒体技术的发展现状及未来摘要:随着计算机技术的飞速发展,以计算机技术为基础的多媒体技术在生活中扮演重要的角色,文章从多媒体的概念、多媒体的发展现状出发,描述多媒体,阐述多媒体在现实生活中的重要性,...

3.21世纪计算机技术展望

标签: 计算机基础

计算机技术展望1.计算机技术的最新进展2.计算机今后的发展方向 1.计算机技术的最新进展 云计算 基于互联网相关服务的增加,使用和交付模式,通常涉及通过互联网来提供动态易扩展且经常是虚拟化的资源。 一种按使用...

存储原理简述: 硬盘是在硬质盘片(一般是铝合金,以前 IBM 也尝试过使用玻璃)上涂敷薄薄的一层铁磁性材料。硬盘储存数据的原理和盒式磁带类似,只不过盒式磁带上存储是模拟格式的音乐,而硬盘上存储的是数字...

负数在计算机中以补码的形式存储。 在计算机系统中,数值一律用补码来表示。 正数的补码:就是其本身 负数的补码:是在其原码的基础上, 符号位不变, 其余各位取反, 最后+1. (即在反码的基础上+1) [+1] = ...

计算机内部使用什么技术计算机领域中所运用的技术方法和技术手段。计算机技术具有明显的综合特性,它与电子工程、应用物理、机械工程、现代通信技术和数学等紧密结合,发展很快。计算机网络技术是通信技术与计算机...

推荐文章

- 机器学习之超参数优化 - 网格优化方法(随机网格搜索)_网格搜索参数优化-程序员宅基地

- Lumina网络进入SDN市场-程序员宅基地

- python引用传递的区别_php传值引用的区别-程序员宅基地

- 《TCP/IP详解 卷2》 笔记: 简介_tcpip详解卷二有必要看吗-程序员宅基地

- 饺子播放器Jzvd使用过程中遇到的问题汇总-程序员宅基地

- python- flask current_app详解,与 current_app._get_current_object()的区别以及异步发送邮件实例-程序员宅基地

- 堪比ps的mac修图软件 Pixelmator Pro 2.0.6中文版 支持Silicon M1_pixelmator堆栈-程序员宅基地

- 「USACO2015」 最大流 - 树上差分_usaco 差分-程序员宅基地

- Leetcode #315: 计算右侧小于当前元素的个数_找元素右边比他小的数字-程序员宅基地

- HTTP图解读书笔记(第六章 HTTP首部)响应首部字段_web响应的首部内容-程序员宅基地