若依的权限控制

”权限“ 的搜索结果

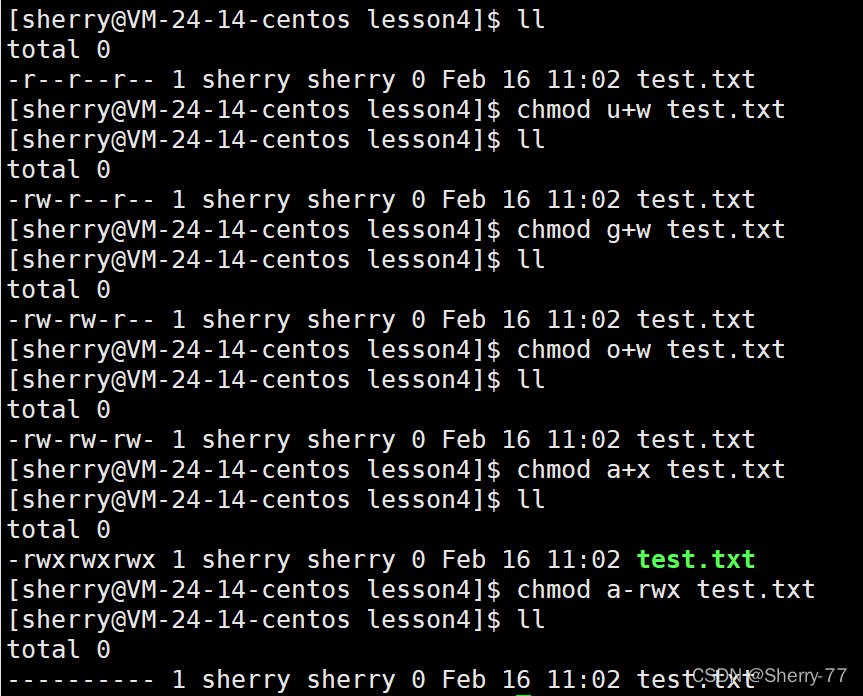

系统文件的权限有读(r)、写(w)、执行(x)这三种,分别对应的权限数值为4、2 和1。系统为每个文件和目录都设有默认的权限,每个文件中可分为所属用户(u)、所属组用户(g)和其他组用户(o)。 2.管理命令 (1)...

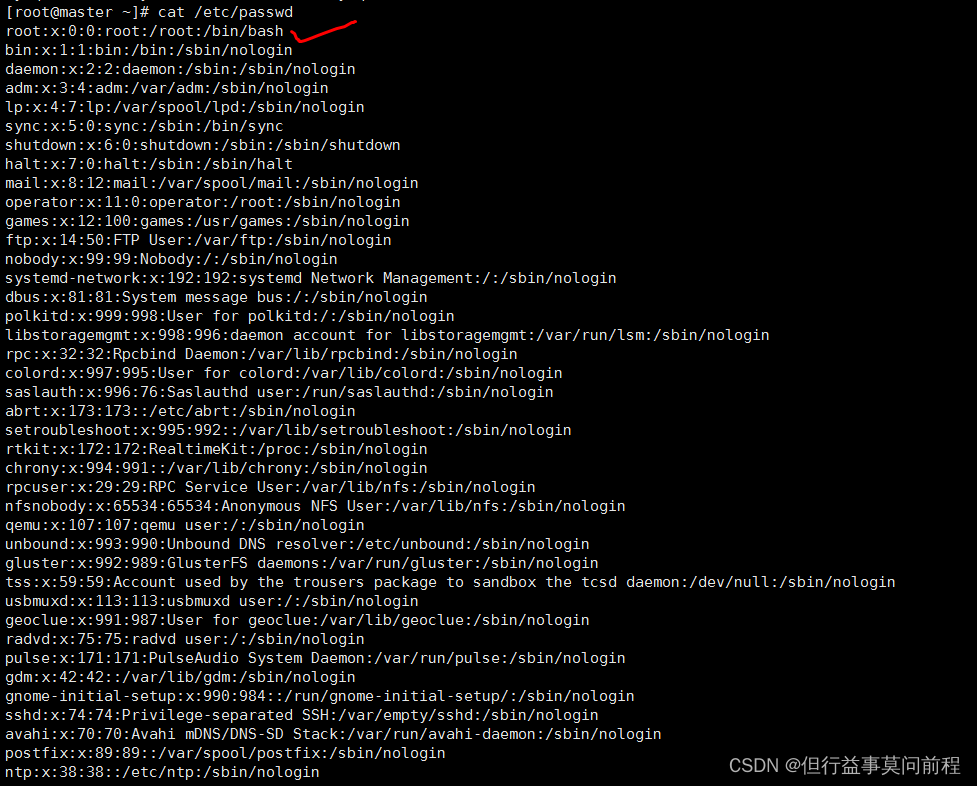

权限简介 Linux系统上对文件的权限有着严格的控制,用于如果相对某个文件执行某种操作,必须具有对应的权限方可执行成功。 Linux下文件的权限类型一般包括读,写,执行。对应字母为 r、w、x。 Linux下权限的...

文章目录Linux文件权限详解一、文件权限二、修改文件访问权限的方法三、UMASK值四、三种特殊权限suid、sgid、sticky(sticky权限工作环境中相对常用)五、ACL访问控制列表六、文件权限操作的常用命令 Linux文件权限...

访问权限用八进制数表示为注意文件夹的最小权限是x,一定要带上否则无法进行任何操作,超级管理员不受影响。删除一个文件和所在文件夹权限有关,和自身没关系,超级管理员不受影响。

ubuntu修改文件夹下所有文件权限方法

拥有者是项目或组的创建者,拥有最高级别的权限。 他们可以添加、删除项目成员,修改项目设置,管理访问权限,并进行项目转让。 在组级别,他们还可以添加或删除子组和项目,并管理组设置。 Maintainer(维护者): ...

linux系统中文件权限的修改与查看。

数据库权限

权限系统是我们在系统设计和应用中一种非常常见的系统。一般来说权限系统的功能分为认证和授权两种。认证就非常简单的,验证完用户名密码就算认证成功,而授权里面的套路就很多了,本文将会详细讲解权限系统中的一些...

本文深入分析了CVE-2021-41773漏洞,探讨了其源码漏洞...同时提及了兄弟漏洞CVE-2021-42013,强调了权限相关漏洞的重要性。总结了安全建设和开发阶段的防御措施,为提高应用系统整体安全性提供了多维度的安全建设思路。

后台系统设计——角色权限

标签: 角色权限

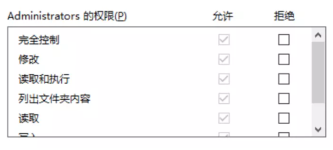

不论是哪种后台管理系统,“人员权限”始终是绕不开的话题。无论是移动端,PC端产品,登陆都需要一个账号。只是对于C端的产品,大多都是用户自己注册即可。 而对于后台产品而言,是需要公司内部人员去创建账号的。...

系统采用MVC5MVC5+EasyUi+WorkFlow4.5开发,实现了权限管理、以及工作流审批功能,方便用户快速在系统的基础上开发企业应用信息系统,本代码是首次原创发布,入有问题,请大家加入源码说明文档的QQ技术交流群交流。

ORACLE数据字典视图的种类分别为:USER,ALL 和 DBA.USER_*:有关用户所拥有的对象信息,即用户自己创建的对象信息ALL_*:有关用户可以访问的对象的信息,即用户自己创建的对象的信息加上其他用户创建的对象但该用户...

具体的权限以及其具有的执行、写入、读取权限,以及-R参数

Android 将权限分为不同的类型,包括安装时权限、运行时权限和特殊权限。每种权限类型都指明了当系统授予应用该权限后,应用可以访问的受限数据范围以及应用可以执行的受限操作范围。 1.普通权限(normal) 此类...

Vue + Element UI 实现权限管理系统:页面权限控制(菜单 + 按钮)

数据库服务器新建用户、赋权限

MySQL 赋予用户权限命令的简单格式可概括为:grant 权限 on 数据库对象 to 用户 一、grant 普通数据用户,查询、插入、更新、删除 数据库中所有表数据的权利。 grant select on testdb.* to common_user@'%' grant ...

推荐文章

- Unity3D 导入资源_unity怎么导入压缩包-程序员宅基地

- jqgrid 服务器端验证,javascript – jqgrid服务器端错误消息/验证处理-程序员宅基地

- 白山头讲PV: 用calibre进行layout之间的比对-程序员宅基地

- java exit方法_Java:如何测试调用System.exit()的方法?-程序员宅基地

- 如何在金山云上部署高可用Oracle数据库服务_rman target sys/holyp#ssw0rd2024@gdcamspri auxilia-程序员宅基地

- Spring整合Activemq-程序员宅基地

- 语义分割入门的总结-程序员宅基地

- SpringBoot实践(三十五):JVM信息分析_怎样查看springboot项目的jvm状态-程序员宅基地

- 基于springboot+vue的戒毒所人员管理系统 毕业设计-附源码251514_戒毒所管理系统-程序员宅基地

- 【LeetCode】面试题57 - II. 和为s的连续正数序列_leet code 和为s的正数序列 java-程序员宅基地