研究如何保护网络与信息系统的物理设备、设施和配套部件的安全性能、所处环境安全以及整个系统的可靠运行,使其免遭自然灾害、环境事故、人为操作失误及计算机犯罪行为导致的破坏,是信息系统安全运行的基本保障。...

”信息安全“ 的搜索结果

随着我国信息化和信息安全保障工作的不断深入推进,以应急处理、风险评估、灾难恢复、系统测评、安全运维、安全审计、安全培训和安全咨询等为主要内容的信息安全服务在信息安全保障中的作用日益突出。加强和规范信息...

都被网络空间安全这个大的概念包含在内,与信息安全与网络安全相比,前两者主要关注于技术层面的Cyber安全属性,而网络空间安全还包括了社会层面的Space安全属性。网络安全:网络系统的硬件或者软件及其系统的数据受...

安全界有四大著名顶级会议,简称:S&P、CCS、Security、NDSS。 一、USENIX Security 1、官网:https://www.usenix.org/conference/usenixsecurity14/technical-sessions 2、介绍: USENIX最开始其实是UNIX,...

1.信息安全简介 勒索病毒----2013年9月CryptoLocker “永恒之蓝”:主要是利用Windows系统的共享漏洞:445端口等。 “永恒之蓝”传播的勒索病毒以ONION和WNCRY两个家族为主,受 害机器的磁盘文件会被篡改为相应...

网络安全漏洞防护技术原理与应用、网络安全漏洞概述、网络安全漏洞分类与管理、网络安全漏洞扫描技术与应用、网络安全漏洞处置技术与应用、网络安全漏洞防护主要产品与技术指标

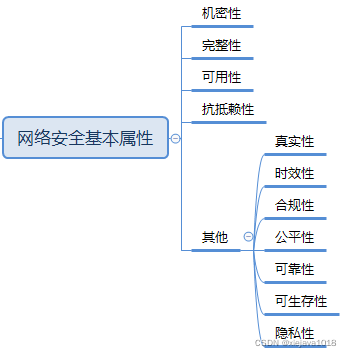

网络信息安全的发展历经了通信保密、计算机安全、信息保障、可信计算等阶段。 狭义的网安特指网络信息系统的各组成要素符合安全属性的要求,即机密性、完整性、可用性、抗抵赖性、可控性。 广义的网安涉及国家安全、...

1、在RSA算法中,求 C^sk mod r ,需要哪种运算 (C) A、Gcd B、乘逆算法 C、平方-乘算法 D、求素数算法 2、在RSA算法中,已知pk,要求sk,...A、鲁棒性 B、安全性 C、自恢复性 D、不可见性 5、AES算法的密

对于今天高度依赖信息竞争力的企业来说,信息安全的重要性已经无需多言但是,随着信息安全市场技术创新的不断加速,新的威胁、技术和方法不断涌现,信息安全人才和专业服务相对匮乏,这些都为企业的信息安全策略...

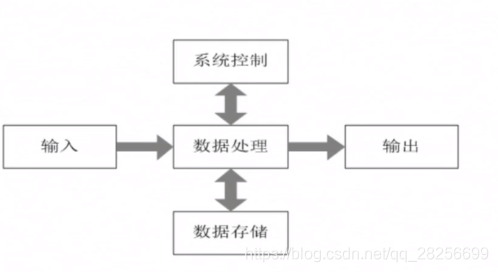

信息安全:在技术上和管理上为数据处理系统建立的安全保护,保护信息系统的硬件、软件及相关数据不因偶然或者恶意的原因遭到破坏、更改及泄露。 机密性confidentiality:指信息只能为授权者使用而不泄露给未经授权者...

信息安全管理与评估知识概括

标签: 网络安全

一、应急响应-取证////////////////////// 内存取证Volatility imageinfo 获取系统类型 netscan 查看网络连接 cmdline 看详细情况 cmdscan ... iehistory查看浏览器历史记录 ... 破解hashhttps://blog.csdn...

个人信息安全规范

信息安全管理体系(ISMS)是针对任何类型的组织用于建立、实施、运行、监控、审核、维护和改进信息安全的一个政策、程序、指南以及相关资源的框架。ISMS已经成为被国际标准化组织认可的国际标准、ISO/ IEC27000系列...

推荐文章

- 任务调度系统--重跑和断点续跑-程序员宅基地

- 神经网络学习(4)————自组织特征映射神经网络(SOM)以及python实现_竞争学习规则-程序员宅基地

- javase题_javase大题-程序员宅基地

- 考拉兹猜想-程序员宅基地

- 配置远程桌面会话主机服务器的许可证设置-程序员宅基地

- jQuery事件绑定方法bind、 live、delegate和on的区别-程序员宅基地

- python应用于期货_Python期货量化交易基础教程(17)-程序员宅基地

- Python 实现Web容器指纹识别_python写的网站有哪些指纹特征?-程序员宅基地

- RuntimeError: CUDA error: no kernel image is available for execution on the device-程序员宅基地

- windows配置openssh_windows openssh配置-程序员宅基地