网站的风险,大多来自于漏洞! 漏洞扫描 漏洞扫描内容 网络设备 版本漏洞,包括但不限于iOS存在的漏洞,涉及包括所有在线网络设备及安全设备。... 路由器,Cisco IOS Web配置接口安全认证可被绕过,N

”信息安全“ 的搜索结果

信息安全三要素CIA 保密性(Confidentiality):保证信息不泄露给未经授权的用户。 完整性(Integrity):保证信息从真实的发信者传送到真实的收信者手中,传送过程中没有被非法用户添加、删除、替换等。 可用...

1.1信息安全的目标 保证了信息通信的那些方面,和基本概念 1、什么是信息安全? 信息安全是指信息网络的硬件,软件及其系统中的数据受到保护,不受偶然的或者恶意的原因而遭到破坏、更改、泄露,系统连续可靠的正常...

第 1 章 知识域:信息安全保障 1.1 知识子域:信息安全保障基础 1.1.1 信息安全概念 1.信息安全定义 国际标准化组织(International Organization for Standardization, ISO)对信息安全的定义为:“为数据...

1.1、网络信息安全基本属性 1.1.1、机密性(Confidentiality):网络信息不泄露给非授权用户。 1.1.2、完整性(Integrity):网络信息未经授权不能进行更改。 1.1.3、可用性(Availability):合法用户能够及时...

【100个】最新网络信息安全参考文献供您参考,希望能解决毕业生们的网络信息安全参考文献有哪些相关问题,整理好参考文献那就开始写网络信息安全论文吧!一、网络信息安全论文参考文献范文[1]网络信息安全测试平台设计...

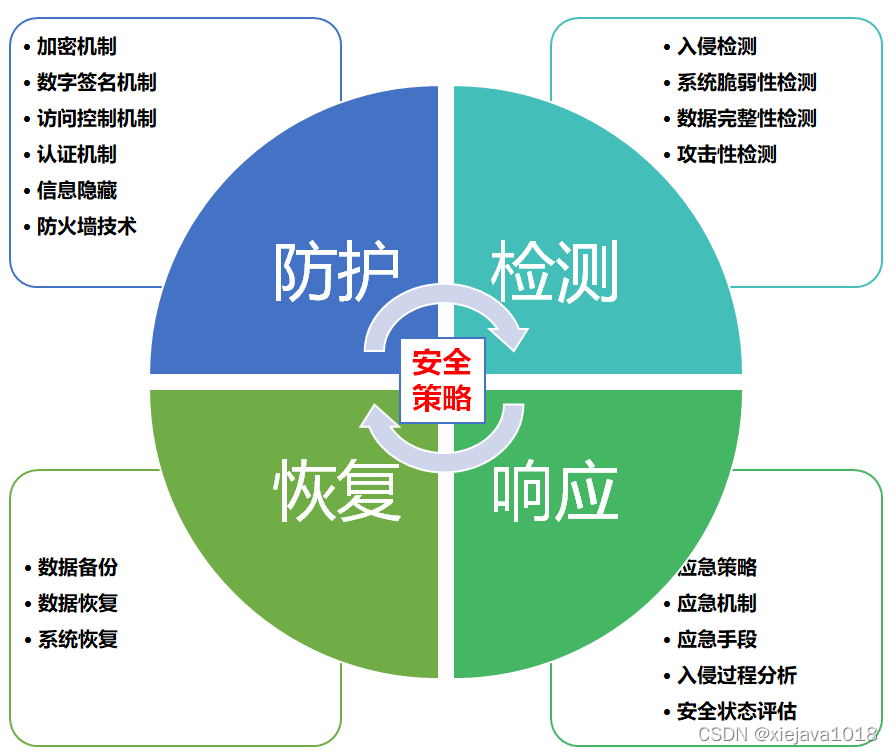

网络信息安全术语是获取网络安全知识和技术的重要途径,常见的网络安全术语可以分为基础技术类、风险评估技术类、防护技术类、检测技术类、响应/恢复技术类、测评技术类等。

这里写自定义目录标题计算机信息安全技术课后习题答案第一章 计算机信息安全技术概述选择题填空题简答题第二章 密码技术选择题填空题简答题 计算机信息安全技术课后习题答案 ***计算机信息安全技术(第2版)付永刚 ...

第 3 章 知识域:信息安全管理 CISP 考试教材《第 1 章 知识域:信息安全保障》知识整理 CISP 考试教材《第 2 章 知识域:网络安全监管》知识整理 目录 3.1 知识子域:信息安全管理基础 3.1.1 基本概念 1....

第一章 网络信息安全概述、第二章 网络攻击原理与常用方法、第三章 密码学基本理论

计算机信息安全认识实习报告

标签: 信息安全

认知实习,通过了解公司的相关信息和技术发展以及招聘情况,让我们了解我们信息安全专业在未来的发展趋势,使我们了解本专业相关领域的发展现状,了解到计算机相关领域的发展现状和最新科研成果,以及在生产科研中的...

在ISO/IEC 27000系列标准中,提供了其它的标准供企业选择补充新版ISO/IEC 27001:2022标准中SOA的控制项,比如BSI提供的服务,关于应用安全ISO/IEC 27034:2011标准,可以在ISO/IEC 27001:2022中追加ISO/IEC 27034:...

随着信息技术的广发应用及迅猛发展,人们的各种信息活动更多地通过以计算机及网络为主体的信息系统进行,信息安全越来越依赖于信息机通的安全。然而以计算机及网络为主体的信息系统有其本身的脆弱性,存在来自各方面...

计算机三级信息安全知识点

标签: 信息安全

信息安全的五个基本属性 机密 可用 可控 不可否认 完整性 信息系统安全可以划分以下四个层次:设备安全,数据安全(三要素),内容安全,行为安全 保护、检测、响应(PDR)策略是确保信息系统和网络系统安全的基本策略 ...

计算机网络方面的一些基础知识 ...ipconfig: 命令获得主机配置信息,包括 IP 地址、子网掩码和默认网关。 netstate:命令显示协议统计信息和当前的 TCP/IP 连接。该命令只有在安装了 TCP/IP 协议后

近年来,随着互联网应用的普及和大数据产业的发展,确实给生活带来很多便利,与此同时,个人信息安全也面临着严重威胁,个人信息被非法收集、泄露与滥用等。 2020年3月6日,国家市场监督管理总局、国家标准化管理...

信息安全基础课程练习与参考解答 一、单项选择题 密码学的目的是( C )。 A. 研究数据加密 B. 研究数据解密 C. 研究数据保密 D. 研究漏洞扫描 数据机密性安全服务的基础是( D )。 A. 数据完整性机制 B. 数字...

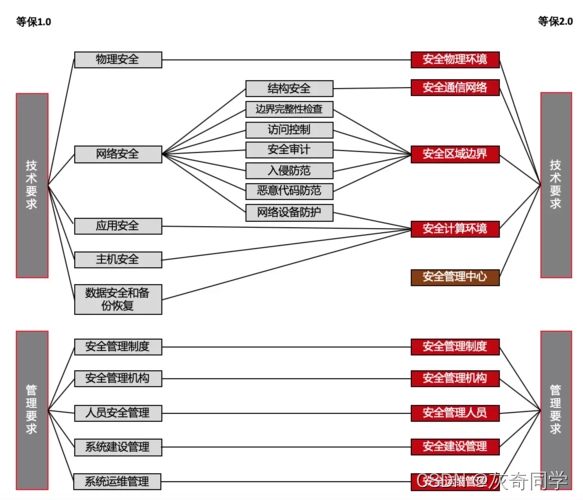

安全保护标准是我国关基安全保护的总纲性标准,本标准在国家网络安全等级保护制度基础上,借鉴我国相关部门在重要行业和领域开展网络安全保护工作的成熟经验,吸纳国内外在关键信息基础设施安全保护方面的举措,结合...

推荐文章

- withRouter,非根组件获取路由参数_withrouter 只能取到路由中的一个参数-程序员宅基地

- ubuntu环境下QT5操作摄像头报错,cannot find -lpulse-mainloop-glib cannot find -lpulse cannot find -lglib-2.0_cannot find–lpulse-程序员宅基地

- 用jbpm_bpel学jwsdp的ant方式使用-程序员宅基地

- 输入数字判断星期几_html获取当前星期几-程序员宅基地

- SpringBoot整合Activiti7——实战之放假流程(会签)_activit7中会签-程序员宅基地

- 阿里云服务器收到挖矿病毒的攻击,导致基础的文件被病毒污染的问题和对应的处理解决方法-程序员宅基地

- 北京东城区空调维修办法,格力变频空调出现ph,到底是怎么回事?_格力变频空调ph代码-程序员宅基地

- vscode编辑器使用拓展插件background添加背景图片改变外观_background vscode-程序员宅基地

- android 简单打电话程序_android拨打电话的程序-程序员宅基地

- 第二届中国(泰州)国际装备高层次人才创新创业大赛_泰州市双创人才计划2022-程序员宅基地