HTTPS连接建立过程_ssl连接过程-程序员宅基地

目录

前言

什么是HTTPS

HTTPS,Hyper Text Transfer Protocol over SecureSocket Layer,超文本传输安全协议。

在 TCP 和 HTTP 之间加入了 SSL/TLS 安全协议,使得报文能够加密传输。在 TCP 三次握手之后,还需进行 SSL/TLS 的握手过程,才可进入加密报文传输。

SSL代表安全套接字层。它是一种用于加密和验证应用程序(如浏览器)和Web服务器之间发送的数据的协议。 身份验证 , 加密Https的加密机制是一种共享密钥加密和公开密钥加密并用的混合加密机制。

SSL/TLS协议作用:认证用户和服务,加密数据,维护数据的完整性的应用层协议加密和解密需要两个不同的密钥,故被称为非对称加密;加密和解密都使用同一个密钥的 对称加密。 优点在于加密、解密效率

通常比较高HTTPS 是基于非对称加密的, 公钥是公开的,

(1)客户端向服务器端发起SSL连接请求;

(2) 服务器把公钥发送给客户端,并且服务器端保存着唯一的私钥

(3)客户端用公钥对双方通信的对称秘钥进行加密,并发送给服务器端

(4)服务器利用自己唯一的私钥对客户端发来的对称秘钥进行解密,

(5)进行数据传输,服务器和客户端双方用公有的相同的对称秘钥对数据进行加密解密,可以保证在数据收发过程中的安全,即是第三方获得数据包,也无法对其进行加密,解密和篡改。

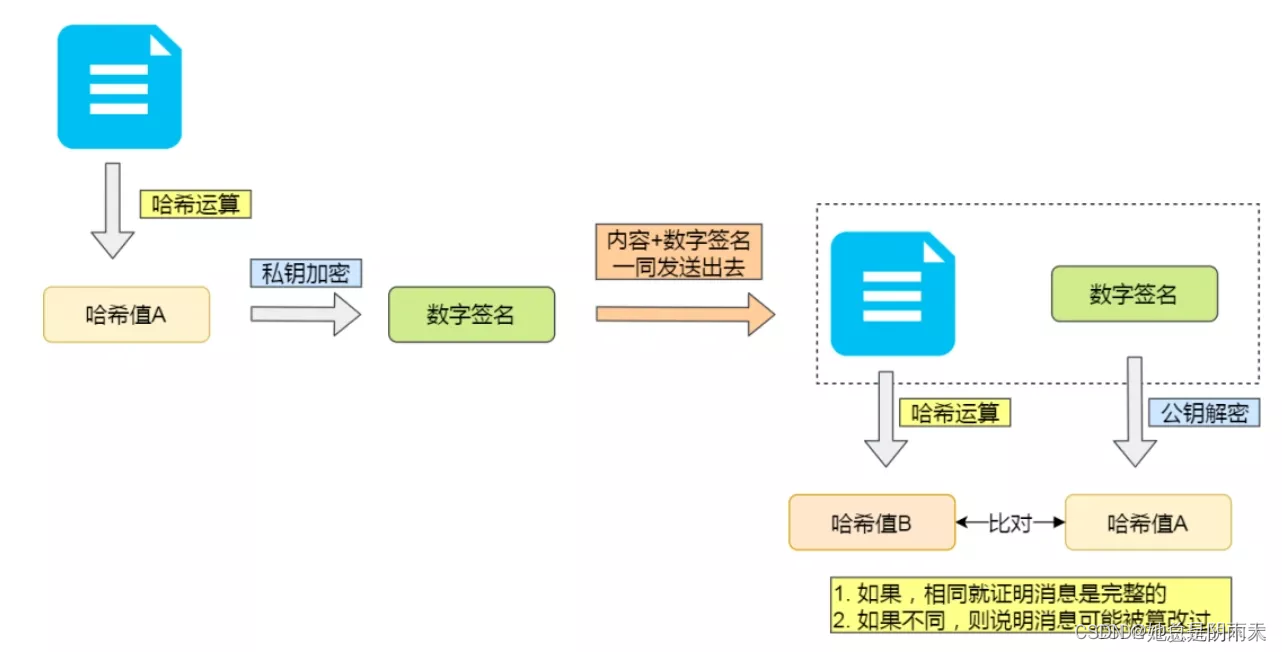

因为数字签名、摘要是证书防伪非常关键的武器。 “摘要”就是对传输的内容,通过hash算法计算出一段固定长度的串。然后,在通过CA的私钥对这段摘要进行加密,加密后得到的结果就是“数字签名”。

SSL/TLS协议的基本思路是采用公钥加密法,也就是说,客户端先向服务器端索要公钥,然后用公钥加密

HTTPS的作用

因为 HTTP 是明文传输,所以会存在以下三个风险,使用起来极其不安全,所以就诞生了 HTTPS,也就是在 HTTP 之上加入了 SSL/TLS 安全协议,来解决 HTTP 的安全问题。

- 通过信息加密,解决HTTP的窃听风险(由于是明文传输,只要监听通信链路即可获得包内的数据)。

- 通过校验机制,解决HTTP的篡改风险(对服务器发来的数据没有校验,被篡改了也无法验证)。

- 通过身份证书,解决HTTP的冒充风险(可以冒充服务器发送数据)。 具体是通过以下三种方式来解决 HTTP 的安全问题的。

混合加密

HTTPS 采用的是对称加密和非对称加密结合的「混合加密」方式:

- 在通信建立前采用非对称加密的方式交换「会话秘钥」,后续就不再使用非对称加密。

- 在通信过程中全部使用对称加密的「会话秘钥」的方式加密明文数据。

采用「混合加密」的方式的原因:

对称加密只使用一个密钥,运算速度快,但密钥必须保密,无法做到安全的密钥交换。

非对称加密使用两个密钥:公钥和私钥,公钥可以任意分发而私钥保密,解决了密钥交换问题但速度慢。

校验机制:摘要算法+数字签名

在发送内容前,对传输的内容进行摘要算法(哈希函数)计算,得到一个唯一且无法推导的哈希值,即内容的指纹,将哈希值与内容一同发送出去,在接收后再次进行哈希计算,校验哈希值,从而保证内容是完整且未被篡改的。

但是仍然无法保证内容和哈希值都被中间替换过,所以需要再使用私钥加密,公钥解密的非对称加密来解决。

我们常说的数字签名算法,就是用的是这种方式,不过私钥加密内容不是内容本身,而是对内容的哈希值加密。

公钥加密,私钥解密。这个目的是为了保证内容传输的安全,因为被公钥加密的内容,其他人是无法解密的,只有持有私钥的人,才能解密出实际的内容;

私钥加密,公钥解密。这个目的是为了保证消息不会被冒充,因为私钥是不可泄露的,如果公钥能正常解密出私钥加密的内容,就能证明这个消息是来源于持有私钥身份的人发送的。

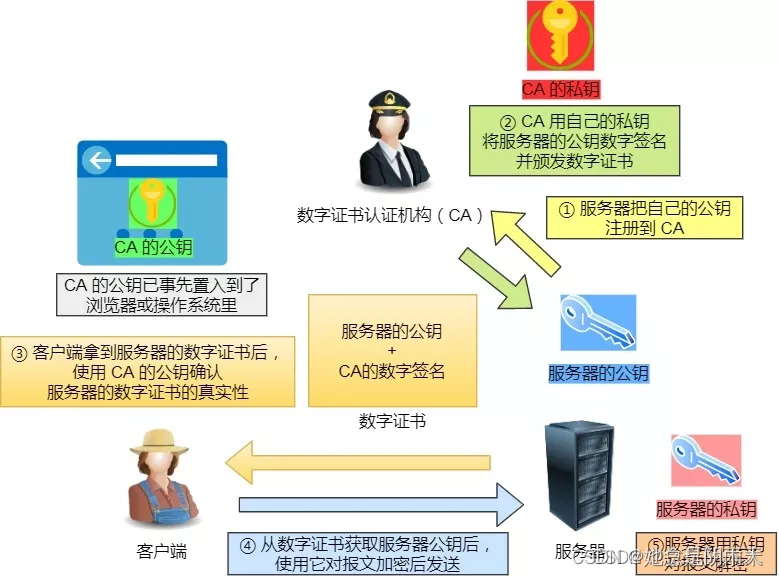

数字证书

通过摘要算法,我们能保证数据的完整性;通过数字签名,我们能保证数据的来源一定是私钥持有者。

但是还缺少了身份验证环节,万一公私钥被替换过,校验仍然可以通过。所以需要对公私钥进行身份验证,HTTPS 规定只有权威机构能够颁发证书,而且拿到证书后也需要进行权威机构的认证。

CA,Certification Authority,数字证书认证机构。数字证书的工作流程如下图所示。

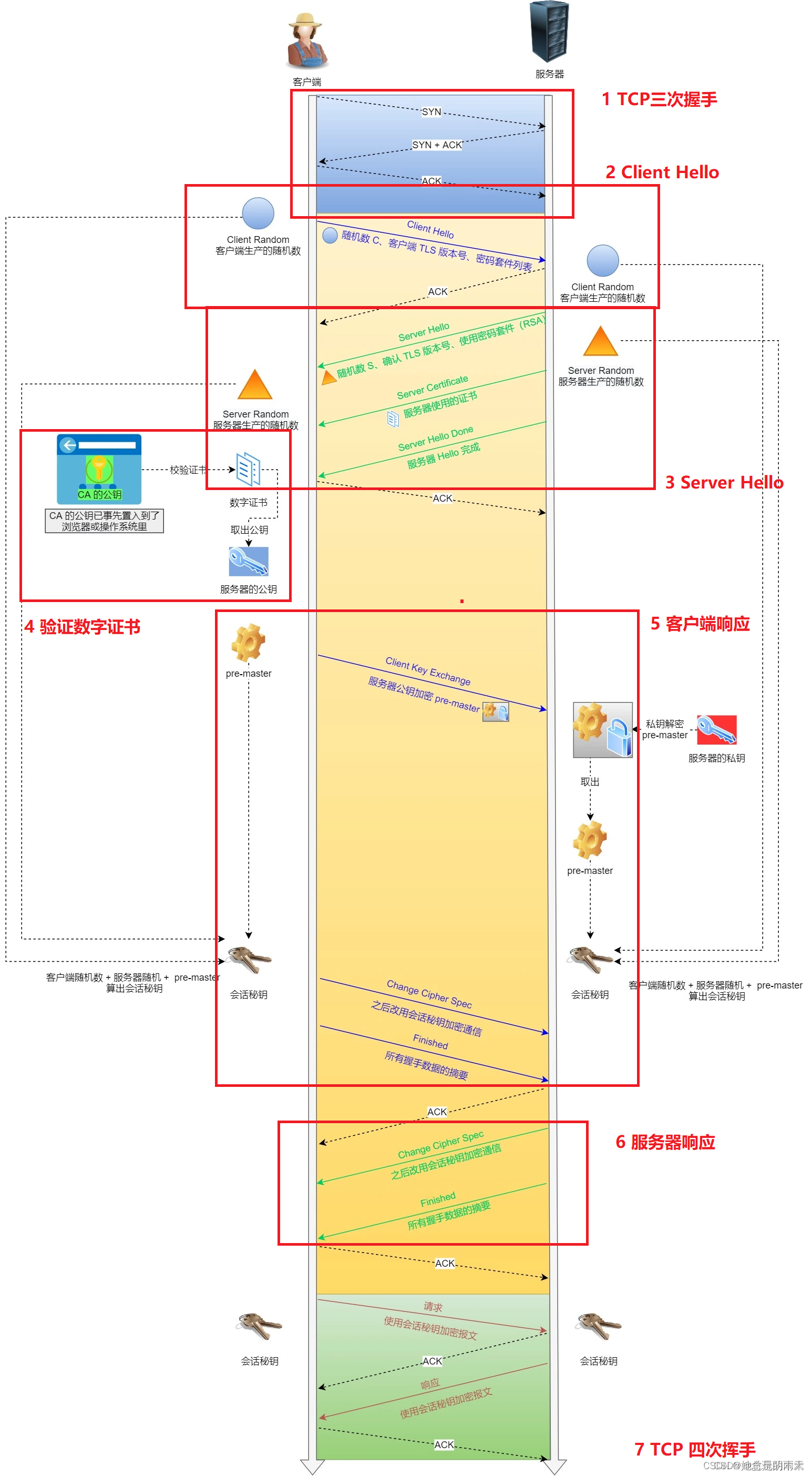

TLS建立连接过程

TLS 建立连接的过程,就是客户端向服务器索要并验证 CA公钥,随后双方协商产生会话密钥的过程。

整个过程可以分为七个部分,其中 TLS 的握手过程涉及四次通信。接下来将根据 Wireshark 的抓包结果进行过程的拆分和分析。

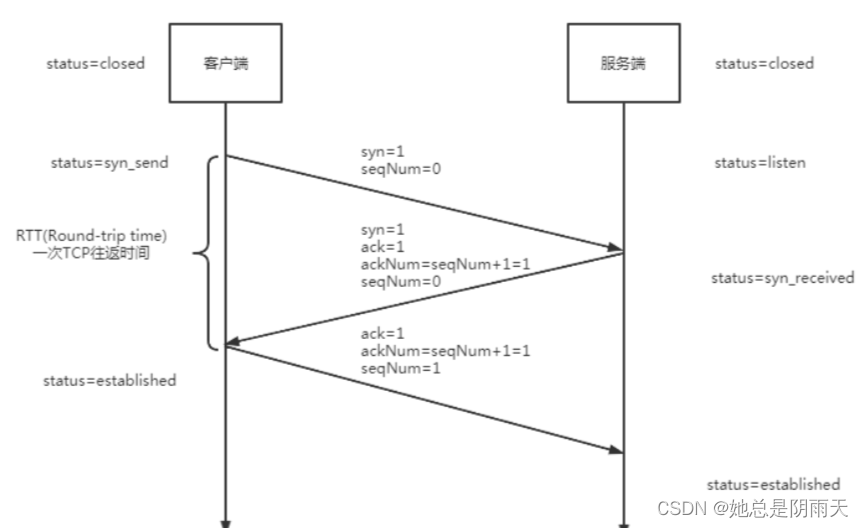

1、TCP三次握手

TLS 层是在 TCP 层之上的,所以在建立 TLS 连接之前,需要先建立 TCP 连接。

第一次握手: 客户端发送syn标志位和seq num,向服务器申请建立连接,客户端状态由closed变为syn_send

第二次握手: 服务端返回 syn和ack标志位,ack num以及seq num,确认第一次握手的报文段,返回ack num=seq num(第一次握手发送的)+1,同意建立连接,服务器状态由listen变为syn_received

第三次握手: 发送确认报文段,返回ack以及ack num=seq num(第二次握手发送的)+1,客户端状态变为:established(完成连接)

最后: 服务器收到确认报文段,服务器状态由syn_received变为established(完成连接)

三次握手原因

(1) TCP连接的特性决定,一次RT(往返)完成一次TCP的动作。

即客户端一次请求携带的seq num必须得到服务端的ack num才会完成。如果没有返回确认报文段,由于重发机制,定时器经过了一次RTO,客户端就会重发报文。那为什么客户端最后一次发送之后,没有等待服务端发回ack报文段? 这是因为服务端第二次发送的报文段里 包含ack以及请求syc报文,相当于把确认报文和请求报文合并了,所以最后客户端回复一个ack报文即可。

(2) 防止失效的报文创建连接。

因为互联网链路是非常复杂的,发送的报文可能会被互联中的网络设备阻塞,经过了一段时间才到达服务器,时间大于了RTO(Retransmission TimeOut)时间,导致客户端重发syc报文(重新创建新的连接,并丢失超时的连接)。如果只有两次握手,那么服务器每接收到syc报文(包括重发的syc报文),就会创建多余的连接,造成服务器的资源浪费。如果有第三次握手,那么客户端就能够识别出服务端发出的syc和ack报文对应的请求连接在客户端是否存活,如果存活则发送第三次握手ack报文,确认建立连接。

注:通常,第一次超时重传是在 1 秒后,第二次超时重传是在 2 秒,第三次超时重传是在 4 秒后,第四次超时重传是在 8 秒后,第五次是在超时重传 16 秒后。没错,每次超时的时间是上一次的 2 倍。

当第五次超时重传后,会继续等待 32 秒,如果服务端仍然没有回应 ACK,客户端就会终止三次握手。

所以,总耗时是 1+2+4+8+16+32=63 秒,大约 1 分钟左右。

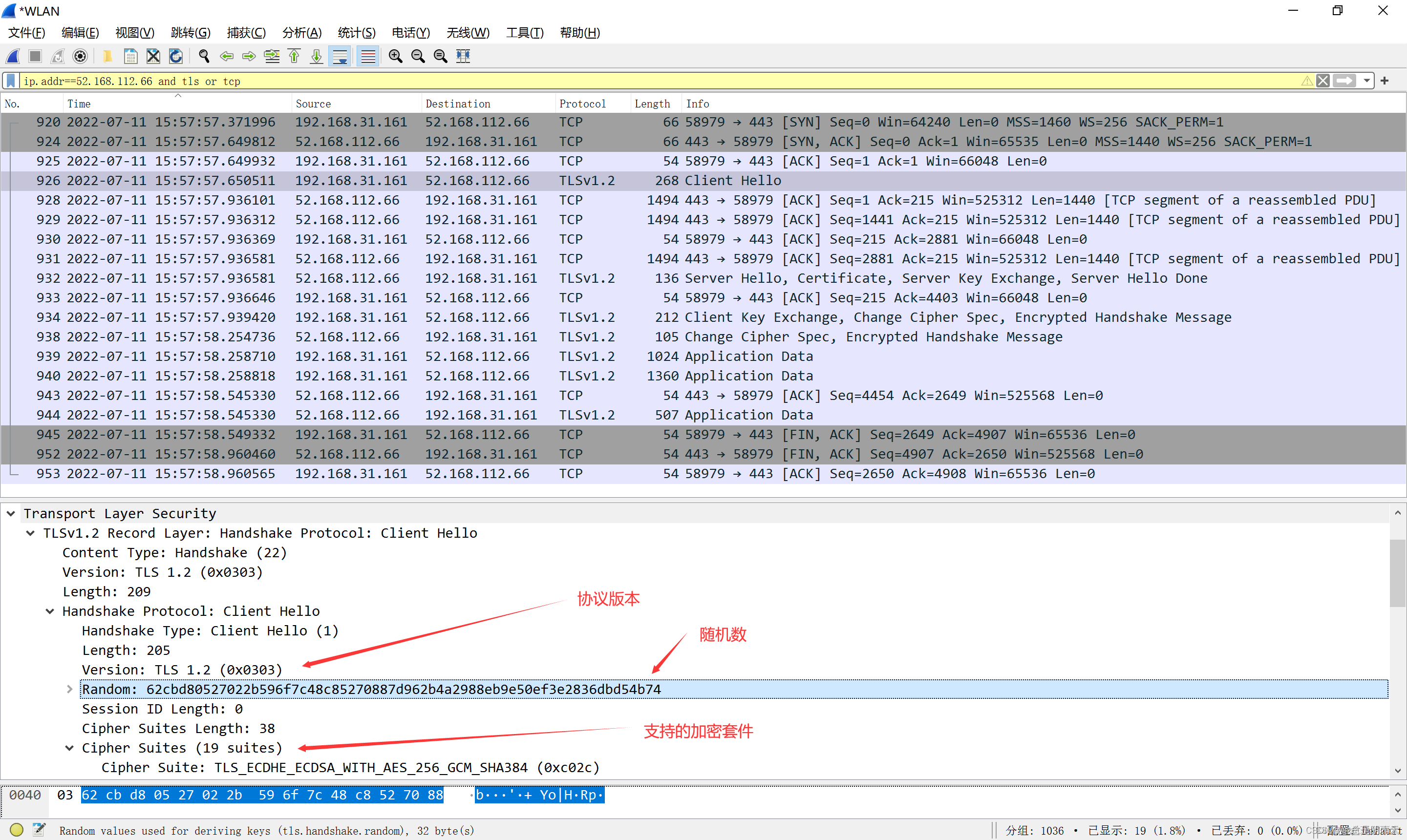

2、Client Hello

由客户端向服务器发起建立 TLS 请求,请求的内容包括以下等信息:

- 客户端支持的 SSL/TLS 协议版本。

- 客户端生产的随机数(Client Random),后面用于生成会话秘钥的条件之一。

- 客户端支持的加密套件列表,如 RSA 等加密算法。

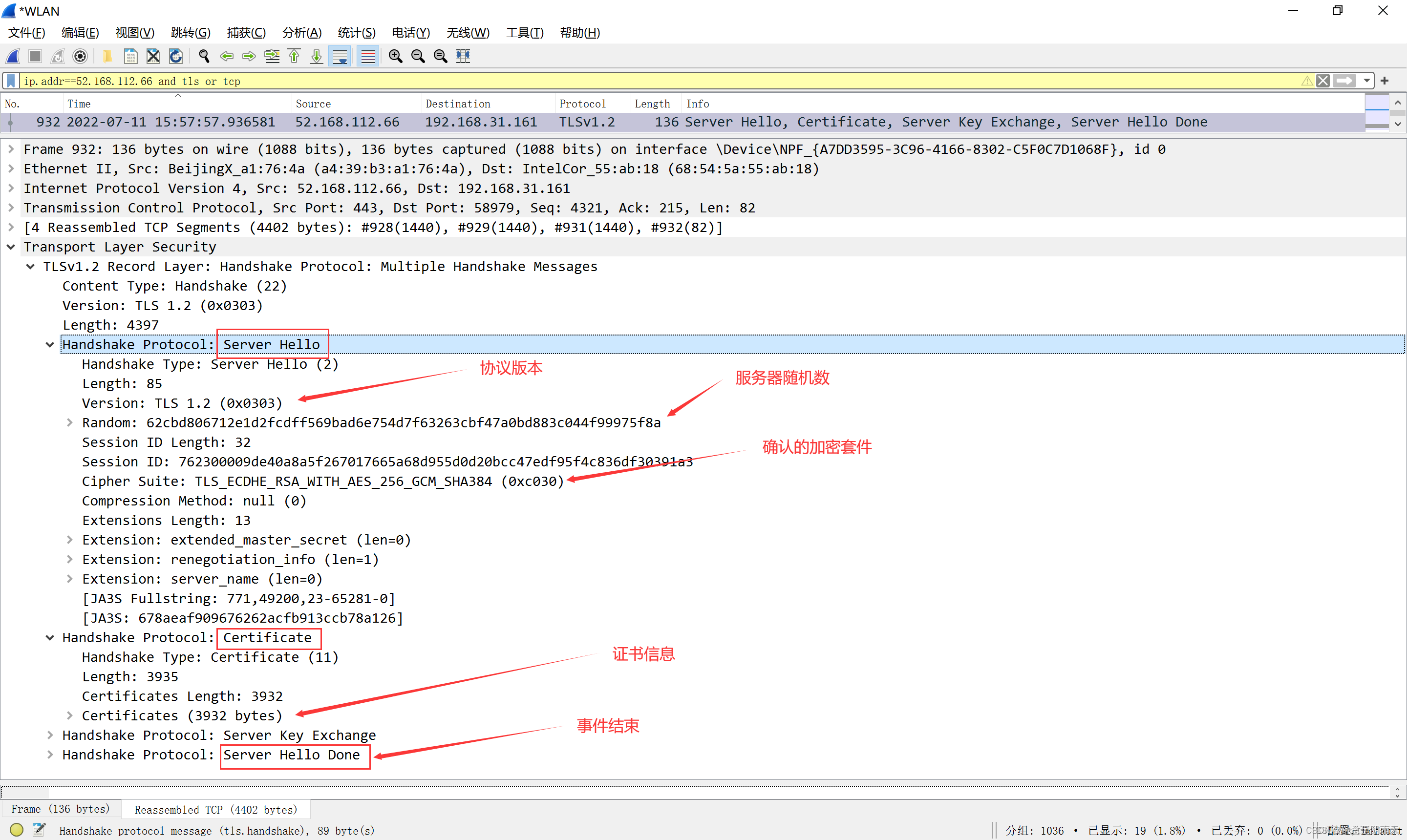

3、Sever Hello

服务器收到客户端的建立请求后,向客户端发出响应,回应的内容包括以下等信息:

- 确认 SSL/ TLS 协议版本(如果浏览器不支持,则关闭加密通信)。

- 服务器生产的随机数(Server Random),也是后面用于生产会话秘钥的条件之一。

- 确认的加密套件。

- 服务器的数字证书。

4、校验数字证书

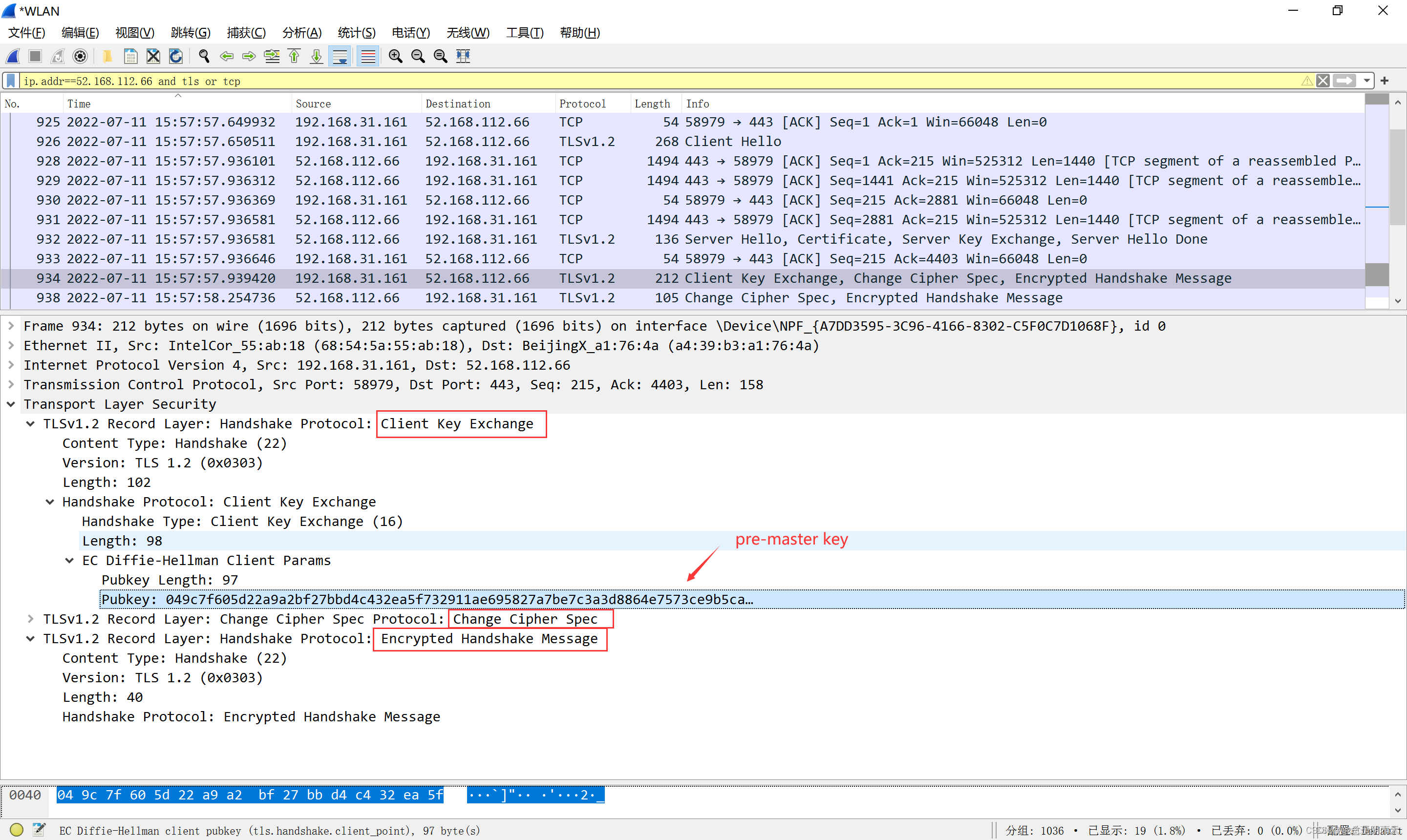

5、客户端回应

客户端会从数字证书中取出服务器的公钥,然后使用它加密报文,向服务器发送以下信息:

5.1 Client Key Exchange:基于前面提到的两个随机数(client random+server random),再生成第 3 个随机数 pre-master,然后通过CA证书中的公钥,对 pre-master 加密,得到 pre-master key,发送给服务器。

5.2 Change Cipher Spec:加密通信算法改变通知,表示客户端随后的信息都将用会话秘钥加密通信。

5.3 Encrypted handshake message:这一步对应的是 Cleint 的 Finish 消息,client 将前面握手的消息生成摘要,再用协商好的会话秘钥进行加密,这是客户端发出的第一条加密消息, 服务端接收后会用会话秘钥解密,能解出来说明前面协商的秘钥是一致的,至此客户端的握手完成。

会话密钥是用双方协商的加密算法和三个随机数:client random、server random、pre-master key 生成的。

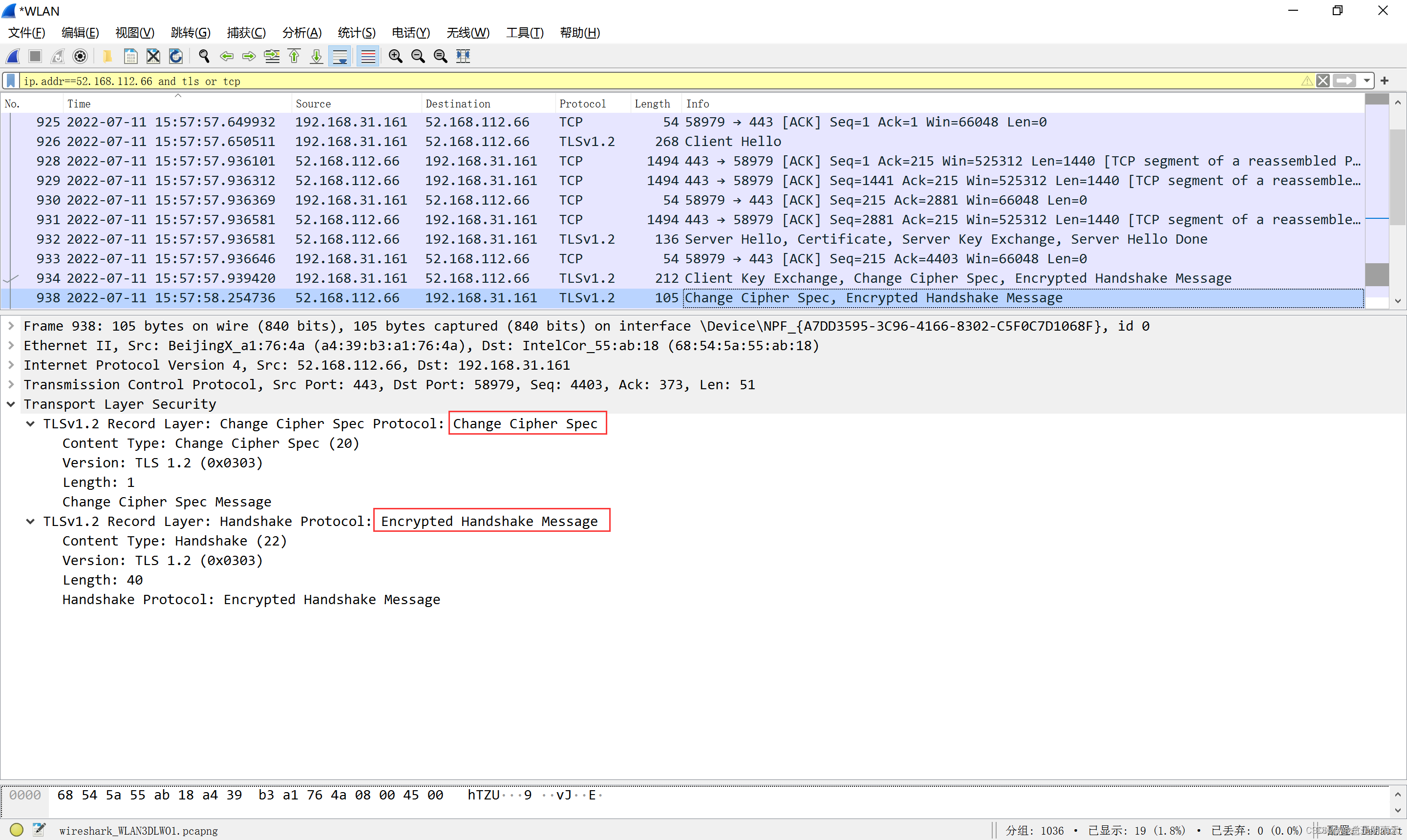

6、服务器回应

服务器使用自己的 CA证书私钥对 pre-master key 解密得到 pre-master,再计算出会话密钥,随后向客户端发送以下信息:

6.1 Change Cipher Spec:加密通信算法改变通知,表示服务端随后的信息都将用会话秘钥加密通信。

6.2 Encrypted handshake message:这一步对应的是 Server 的 Finish 消息,服务端会将握手过程消息生成摘要,然后再用会话密钥加密,这是服务器发出的第一条加密消息,客户端接收后会用会话密钥解密,能解出来就说明协商成功。

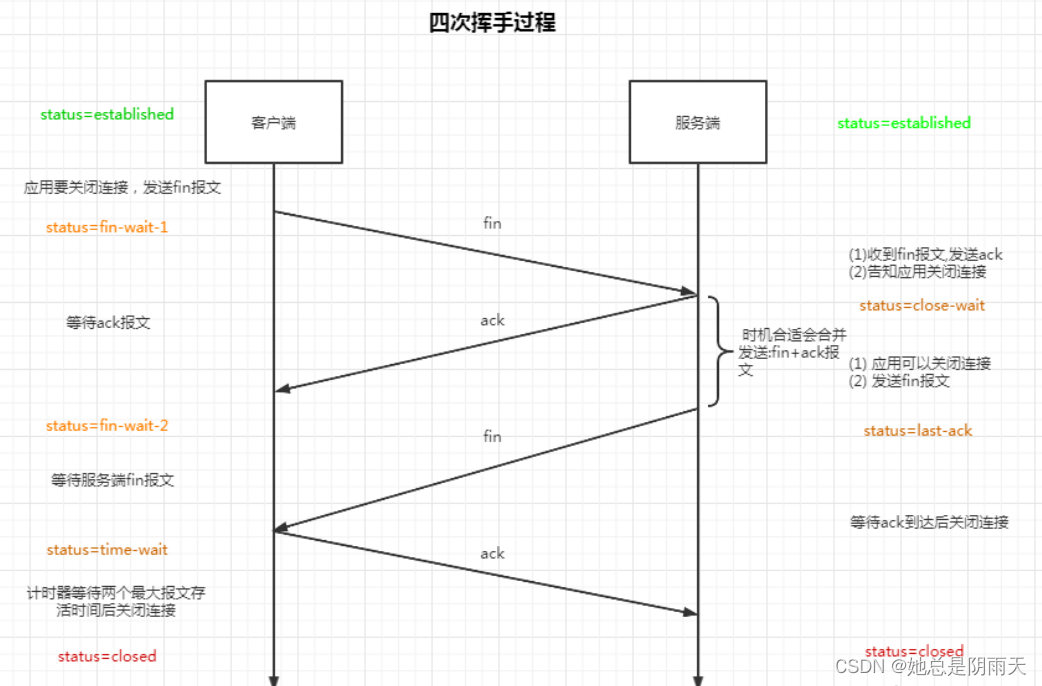

7、TCP四次挥手

四次挥手过程描述

第一次挥手: 客户端的应用说要关闭连接,给服务端发送一个含fin标志位的报文,客户端状态由established变为fin-wait-1

第二次挥手: 服务端收到客户端发来的fin报文,回复ack报文,告知服务端的应用要关闭连接,服务端状态由established变为close-wait,而客户端收到ack报文后,状态由fin-wait-1变为fin-wait-2

第三次挥手: 服务端应用说可以关闭连接了,给客户端发送fin报文,服务端状态由close-wait变为last-ack

第四次挥手: 客户端收到服务端发来的fin报文,回复ack报文,客户端状态由fin-wait-2变为time-wait,服务端收到ack报文后,直接关闭连接,状态由last-ack变为closed

客户端经过两次最大的报文存活时间后,关闭连接,状态由time-wait变为closed

四次挥手原因

(1) 假设只有二次挥手

客户端发送fin报文,服务端接收fin后,返回ack报文。客户端接收到ack报文后,断开连接。然而服务器还有没有发送完成的报文,当发送数据报文给客户端,发现客户端已经断开连接。比如说你在浏览器输入一个地址后会跟服务端建立连接,服务端会根据TCP把数据分成很多的报文段一一地发送给客户端,在没有全部发送完成之前,客户端在完成二次挥手就断开连接,服务端还没发送完的报文段就会抛客户端失去连接的异常。

(2) 假设只有三次挥手, 服务端就不能及时地关闭连接,导致连接空闲一段时间,浪费资源。

至此,整个 SSL/TLS 的握手阶段全部结束,TCP 四次挥手断开连接。

接下来,客户端与服务器进入加密通信,就完全是使用普通的 HTTP 协议,只不过用会话秘钥加密内容

智能推荐

逆序输出字符串_输入一个字符串将其逆序输出-程序员宅基地

文章浏览阅读9.9k次,点赞7次,收藏33次。编写程序:先设计一个函数fun(char *s)把字符串中的内容逆置后,将字符串输出。例如:字符串中原有内容为:gfedcba,则调用该函数后,串中的内容为:abcdefg。思想:把字符串中的内容逆置,也就是调换位置,通过中间变量,把s[len-i-1]的内容和s[i]的内容调换位置,从而实现内容逆置的结果。下面展示一些 输入输出结果。_输入一个字符串将其逆序输出

js日期格式化yyyy-MM-dd_js 日期格式化为yyyy-mm-dd-程序员宅基地

文章浏览阅读4.6w次,点赞9次,收藏13次。function formatDate(date) {console.log(date);// date = new Date();date = new Date(Date.parse(date.replace(/-/g, "/"))); //转换成Data();console.log(date);var y = date.getFullYear();console.log(y);var m = date.getMonth() + 1;m = m < 10 ? '0' + m :..._js 日期格式化为yyyy-mm-dd

深入HQL学习以及HQL和SQL的区别_hql sql-程序员宅基地

文章浏览阅读5.8w次,点赞38次,收藏218次。HQL(Hibernate Query Language) 是面向对象的查询语言, 它和 SQL 查询语言有些相似. 在 Hibernate 提供的各种检索方式中, HQL 是使用最广的一种检索方式. 它有如下功能:在查询语句中设定各种查询条件;支持投影查询, 即仅检索出对象的部分属性;支持分页查询;支持连接查询;支持分组查询, 允许使用 HAVING 和 GROUP BY 关键字;提供内_hql sql

MFC-ListCtrl 可编辑重写 _mfc listctrl 编辑-程序员宅基地

文章浏览阅读6k次。MFC下,提供了List Control控件,当选择Report模式时,可以方便的做数据报表之类的应用。类似下图: 但是有个不大不小的问题是,当List Control选择可编辑模式时,只有每一行的第一列的单元格才能编辑,而且在默认情况下,当选中的时候,也只有被选中的这一行的第一个单元格才会反色显示~~这未免太BT了~在网上找了一些相关的帖子,解决整行选中的问题可以采用为List _mfc listctrl 编辑

tm影像辐射定标_Landsat-TM-辐射定标和大气校正步骤-程序员宅基地

文章浏览阅读2.3k次。Landsat-TM-辐射定标和大气校正步骤 Landsat TM 辐射定标和大气校正步骤 一、数据准备 从USGS网站或者马里兰大学下载TM原始数据, USGS网站下载的数据是原始数据,在ENVI软件File–Open External File–Landsat – Geotiff with meta中只需打开***********_MTL.txt即可打开所有波段数据(除band6); usgs..._tm影像辐射定标的流程

linux下make menuconfig在什么目录,Linux kernel的 Makefile和Kconfig以及Make menuconfig的关系...-程序员宅基地

文章浏览阅读407次。熟悉内核的Makefile对开发设备驱动、理解内核代码结构都是非常重要的linux2.6内核Makefile的许多特性和2.4内核差别很大,在内核目录的documention/kbuild/makefiles.txt中有详细的说明。===1、内核Makefile概述Linux内核的Makefile分为5个部分: Makefile最顶层Makefile.config内核当前配置文件,编译时成为顶层M..._make menucofnig 要多久能安装完

随便推点

android蓝牙动态权限,安卓蓝牙动态权限-程序员宅基地

文章浏览阅读2k次。安卓蓝牙动态权限安卓7.0及以下版本在 IDE 的 Project - Options 菜单弹出来的窗口里面,找到左边树结构的: Application -- Uses Permissions 项目,则右边会出来一堆权限让你打勾。这里要勾选上 Bluetooth 和 Bluetooth admin 两项。老的安卓版本,勾选这两项就可以了。安卓8.0及以上版本,还需要运行期用代码动态申请权限。代码里..._android witbluetoothmanager.requestpermissions

数据结构-线性表的两种实现方式:顺序表和链表_画出线性表两种不同实现方式的示意图-程序员宅基地

文章浏览阅读1.1k次。顺序表就是在内存中按顺序连续开辟一段空间来存储数据的结构,在java中就是数组,如a所示链表就是在内存中随机开辟内存一段段存储数据的结构,如图b所示线性表的接口使用一个接口表明基本操作的需求:public interface Ilist { //清空线性表 public void clear(); //判断线性表是否为空 public boolean isEmpty(); //获取线性表的长度 public int length(); /._画出线性表两种不同实现方式的示意图

ubuntu:Bro 网络分析框架_网卡bro端口-程序员宅基地

文章浏览阅读1.4k次。参考文章:https://mp.weixin.qq.com/s?__biz=MjM5NjQ4MjYwMQ==&mid=2664609207&idx=3&sn=4a0331832b280f2f58644030a8771abe&chksm=bdce8ef18ab907e7c8b2cc6687ec69521cb196de9008..._网卡bro端口

C语言注释规范_c语言 版本号注释-程序员宅基地

文章浏览阅读5.4k次,点赞5次,收藏8次。2-1:一般情况下,源程序有效注释量必须在20%以上。说明:注释的原则是有助于对程序的阅读理解,在该加的地方都加了,注释不宜太多也不能太少,注释语言必须准确、易懂、简洁。2-2:文件头部应进行注释,注释必须列出:版权说明、版本号、生成日期、作者、内容、功能、修改日志等。示例:下面这段头文件的头注释比较标准,当然,并不局限于此格式,但上述..._c语言 版本号注释

LINUX系统加固_2.linux系统加固中下图的命名执行后会输出一条执行结果-程序员宅基地

文章浏览阅读792次。LINUX系统加固目录一、关于服务器的安全级别 2二、系统加固 2A、漏洞修补 21、内核漏洞 42、应用漏洞 4B、系统防护提升 51、系统配置的安全性 52、应用软件配置的安全性 83、用户权限配置的安全性 12一、关于服务器的安全_2.linux系统加固中下图的命名执行后会输出一条执行结果

Python批量发送QQ邮件_python qq邮件批量发送-程序员宅基地

文章浏览阅读887次。哇奥,fantastic baby…今天 老Amy 开始薅头发~还有啥宝贝没给大家亮出来…就开始看到繁忙的 hr ,我设身处地的想,如果行政部门需要批量的给不同人员发送不同信息的邮件~是怎么来做的呢?emmm…或许excel、word和邮箱都有快捷的功能[原谅我布吉岛],可是万一用python更便捷呢?所以 老Amy 就开动了!需求如下如下图,邮件.xlsx 文件中含有一些基本信息,而我们需要给不同的收件人邮箱发送对应的正文内容。打BOSS第一版最开始,我们不要把事情想的太复杂,而是先用 Py_python qq邮件批量发送